Мониторинг Asterisk с помощью SNMP

В данной статье рассмотрено, как осуществить настройку сервиса SNMP и поставить Аsterisk на мониторинг.

Используемое программное обеспечение:

- предустановленный CentOS 7;

- предустановленный Asterisk 20.0.0;

- предустановленный демон и инструменты SNMP;

- система мониторинга Algorius Net Viewer.

SNMP — это простой протокол сетевого управления (simple network management protocol), используется для обмена информацией о текущем состоянии оборудования, размещенного в сети. С помощью этого протокола можно изменять значения и осуществлять управление устройством. Каждый объект в MIB имеет свой уникальный ID — OID

Часть значений в OID содержит данные о производителе устройства, что позволяет быстро получить определенную информацию о системе.

Определим следующие показатели для получения и отображения в системе мониторинга от сервера Asterisk:

- версия Asterisk-PBX;

- сколько было осуществлено вызовов с момента запуска Asterisk.

- сколько активных каналов на данный момент;

- сколько активных разговоров на данный момент;

- имя сетевого интерфейса, используемого в локальной сети;

- состояние сетевого интерфейса;

- mac-адрес, используемого сетевого интерфейса;

- среднее значение загрузки процессора за 1 минуту;

- среднее значение загрузки процессора за 5 минут;

- загрузка памяти устройства.

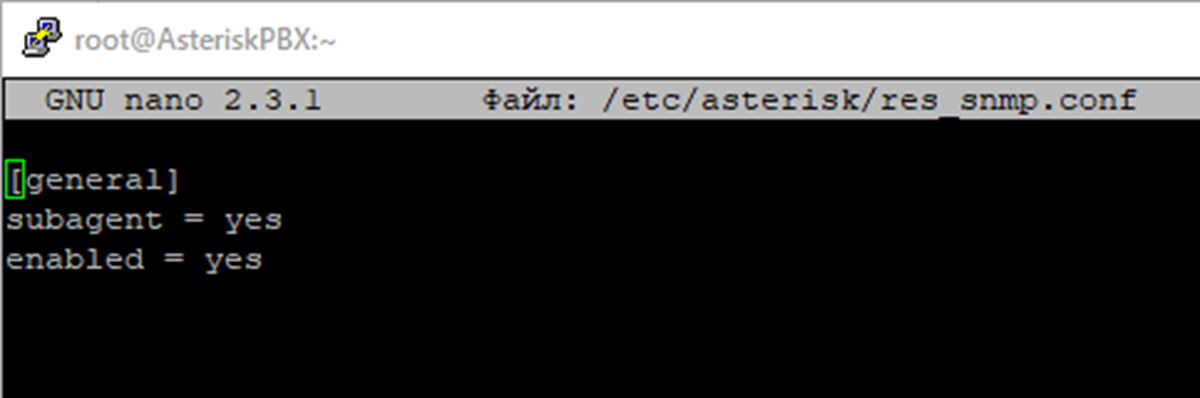

Произведите настройку модуля Asterisk согласно статьи:

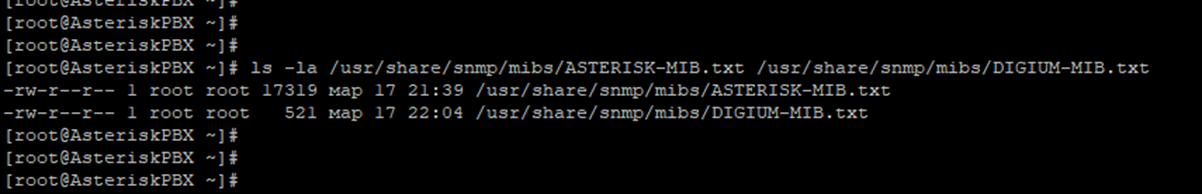

Осуществим настройку и конфигурирование демона SNMP. Для этого добавим MIB файлы для отображения OID Asterisk. Эти файлы содержат информацию обо всех возможных ресурсах, поддерживаемых Asterisk. Обращаю Ваше внимание, что необходимо осуществить добавление 2 файлов MIB, размещённых на сайте wiki.asterisk.org, в директорию /usr/share/snmp/mibs/:

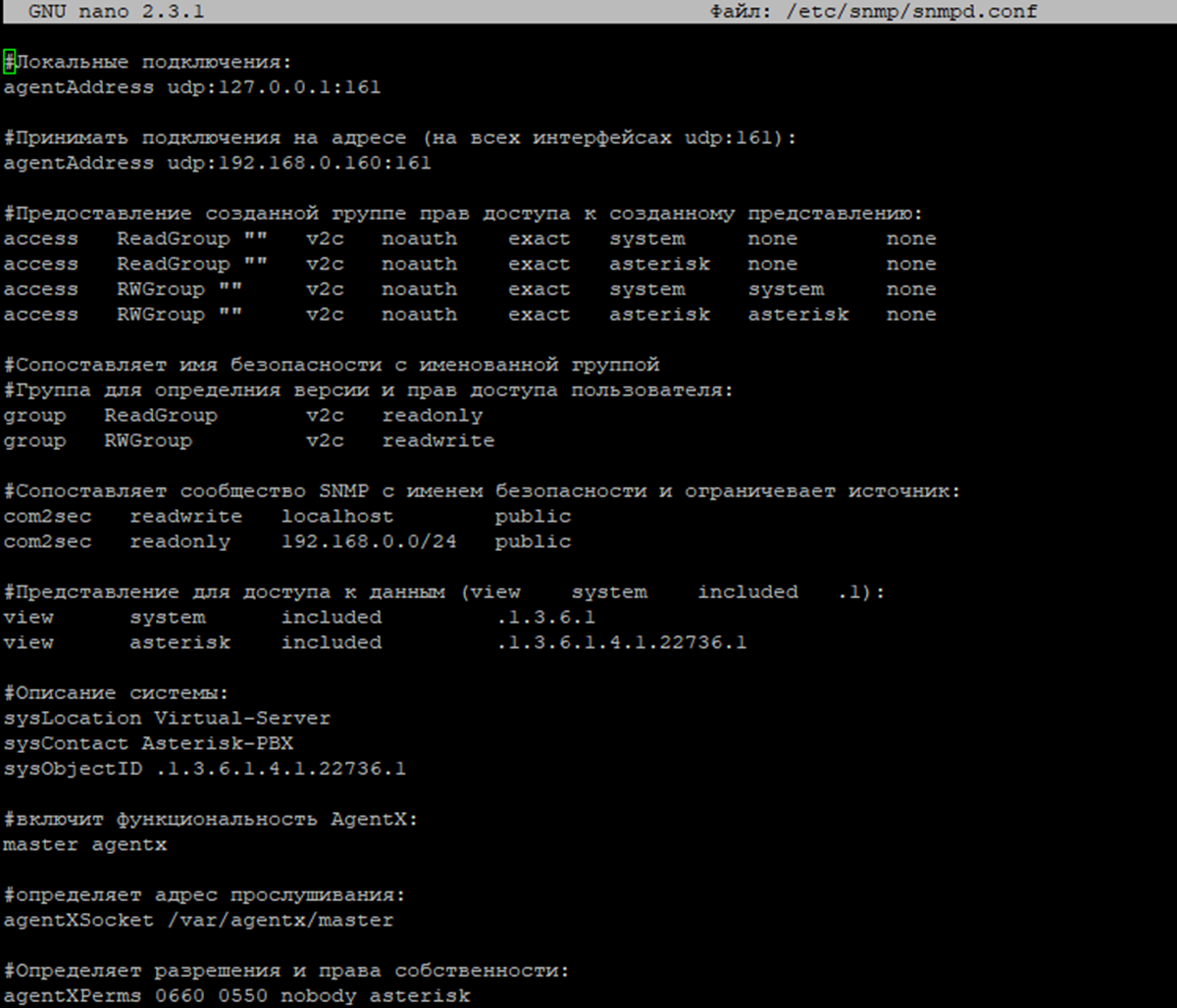

В директории /etc/snmp/ создадим файл snmpd.conf, со следующим содержанием:

Вышеуказанный файл содержит информацию необходимую для получения запрашиваемых сведений от устройства, а также для подключения. Каждый блок зависит друг от друга и, в случае неверного указания имя одной из групп, работа сервиса будет невозможна. Ниже рассмотрим подробнее эти зависимости:

#Локальные подключения:

agentAddress udp:127.0.0.1:161

#Принимать подключения на адресе (на всех интерфейсах udp:161):

agentAddress udp:192.168.0.160:161

#Предоставление созданной группе прав доступа к созданному представлению:

access ReadGroup "" v2c noauth exact system none none

access ReadGroup "" v2c noauth exact asterisk none none

access RWGroup "" v2c noauth exact system system none

access RWGroup "" v2c noauth exact asterisk asterisk none

#Сопоставляет имя безопасности с именованной группой

#Группа для определения версии и прав доступа пользователя:

group ReadGroup v2c readonly

group RWGroup v2c readwrite

#Сопоставляет сообщество SNMP с именем безопасности и ограничивает источник:

com2sec readwrite localhost public

com2sec readonly 192.168.0.0/24 public

#Представление для доступа к данным (view system included .1):

view system included .1.3.6.1

view asterisk included .1.3.6.1.4.1.22736.1

#Описание системы:

sysLocation Virtual-Server

sysContact Asterisk-PBX

sysObjectID .1.3.6.1.4.1.22736.1

#включит функциональность AgentX:

master agentx

#определяет адрес прослушивания:

agentXSocket /var/agentx/master

#Определяет разрешения и права собственности:

agentXPerms 0660 0550 nobody asterisk

В начале файла указаны прослушиваемые адреса с протоколом, по которым будут приниматься входящие запросы.

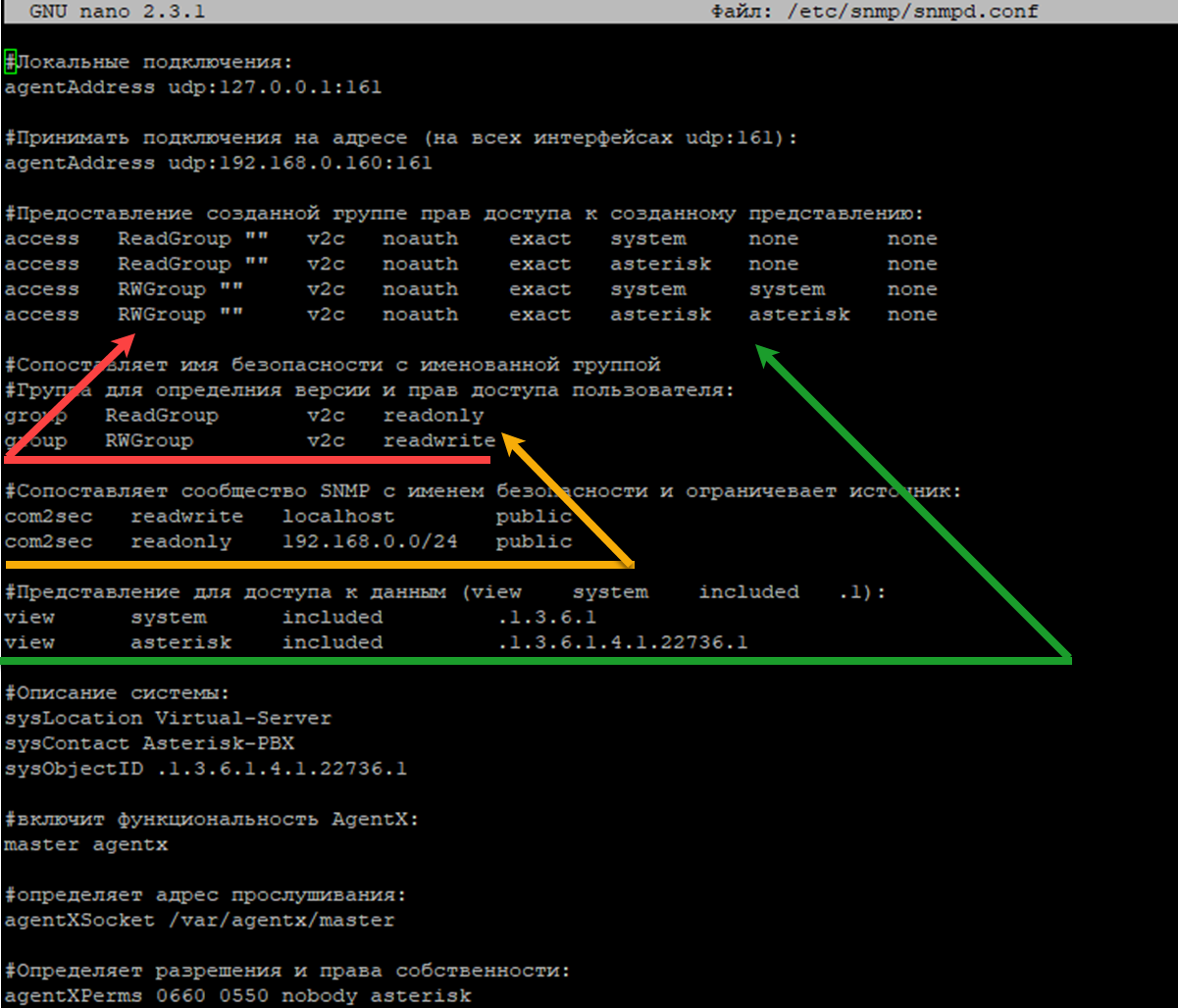

Для удобства просмотра и формирования конфигурационного файла, рассмотрим параметры в следующем порядке (Рисунок 4):

1. view NAME TYPE OID [MASK]

Определяет подмножество OID. Задано несколько имен для разграничения прав доступа (access):

- asterisk, из названия следует, какие OID ему доступны;

- system, доступен более широкий диапазон, чем asterisk, в который ходят OID сервера.

В правах доступа view мы будем ограничивать диапазон доступный для получения значений.

2. com2sec [-Cn CONTEXT] SEC NAME SOURCE COMMUNITY

Сопоставляет сообщество SNMP с именем безопасности и ограничивает источник.

NAME — присвоены имена readwrite, readonly для удобства определения предназначения групп доступа. Обратите внимание, что имена указываются в группах доступа.

SOURCE — указаны источники: локальный (localhost) и диапазон сети (192.168.0.0/24), где находится сервер.

COMMUNITY – для определения сообщества указан public. Если в запросе сервера мониторинга будет указано отличное сообщество, то никаких сведений получено не будет.

3. group GROUP {v1|v2c|usm|tsm|ksm} SECNAME

Сопоставляет имя безопасности с группой, также указывается какой протокол будет использоваться и имя для сопоставления сообщества SNMP.

4. access GROUP CONTEXT {any|v1|v2c|usm|tsm|ksm} LEVEL PREFIX READ WRITE NOTIFY

Отображает группу пользователей/сообщества с определенной моделью безопасности. В этом пункте определяются права доступа.

Описание строки: указывается группа, версия протокола, для версии v2c указывается noauth, exact — точное сопоставление при входящем запросе, доступный тип запроса (чтение или запись) для группы.

Данными правилами мы определили группе ReadGroup возможность чтения OID Asterisk и сервера. Для группы RWGroup возможность чтения и записи OID Asterisk и сервера.

Данный инструмент на мой взгляд очень гибок в плане настроек и предоставления доступа.

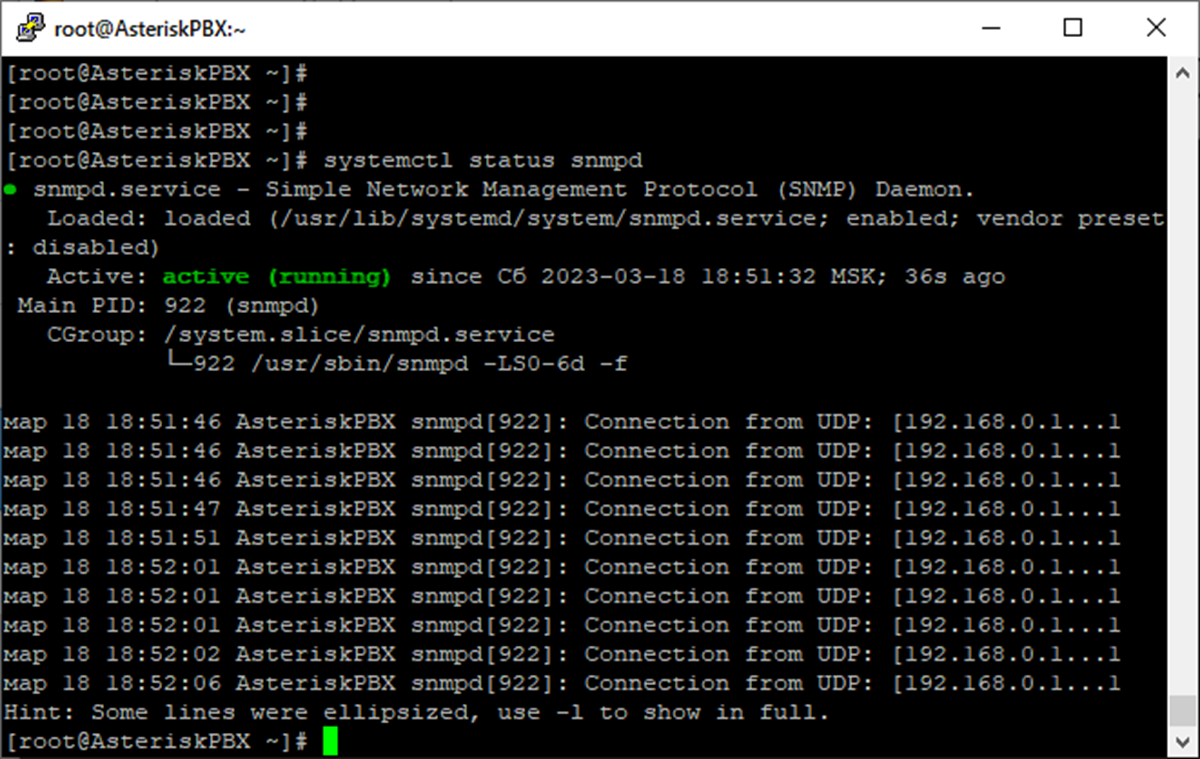

На этом конфигурация файлов заканчивается. Незабываем перезапустить демона SNMP и модуль res_snmp.

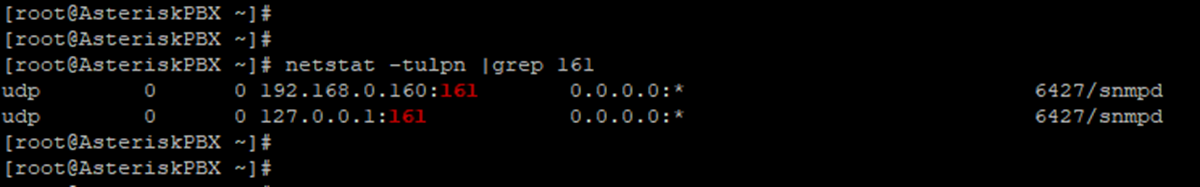

После запуска демона SNMP, указанные в настройках адреса должны стать прослушиваемыми. Воспользуемся утилитой netstat:

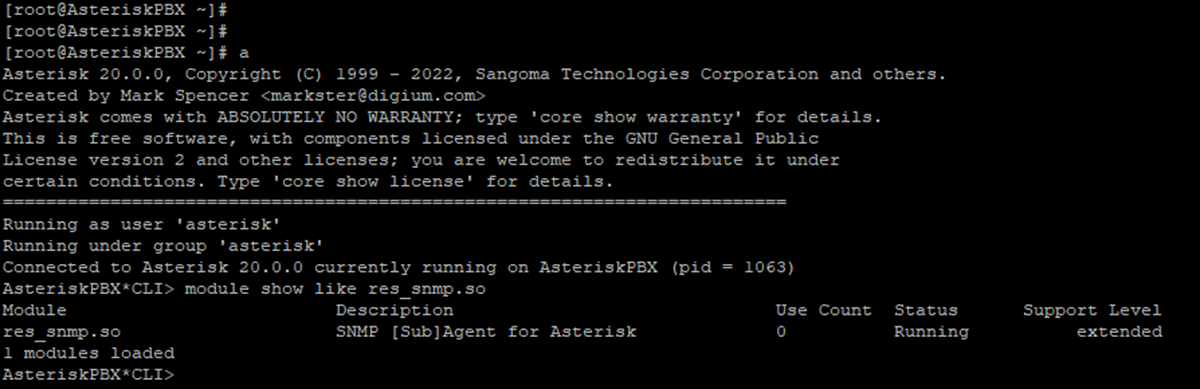

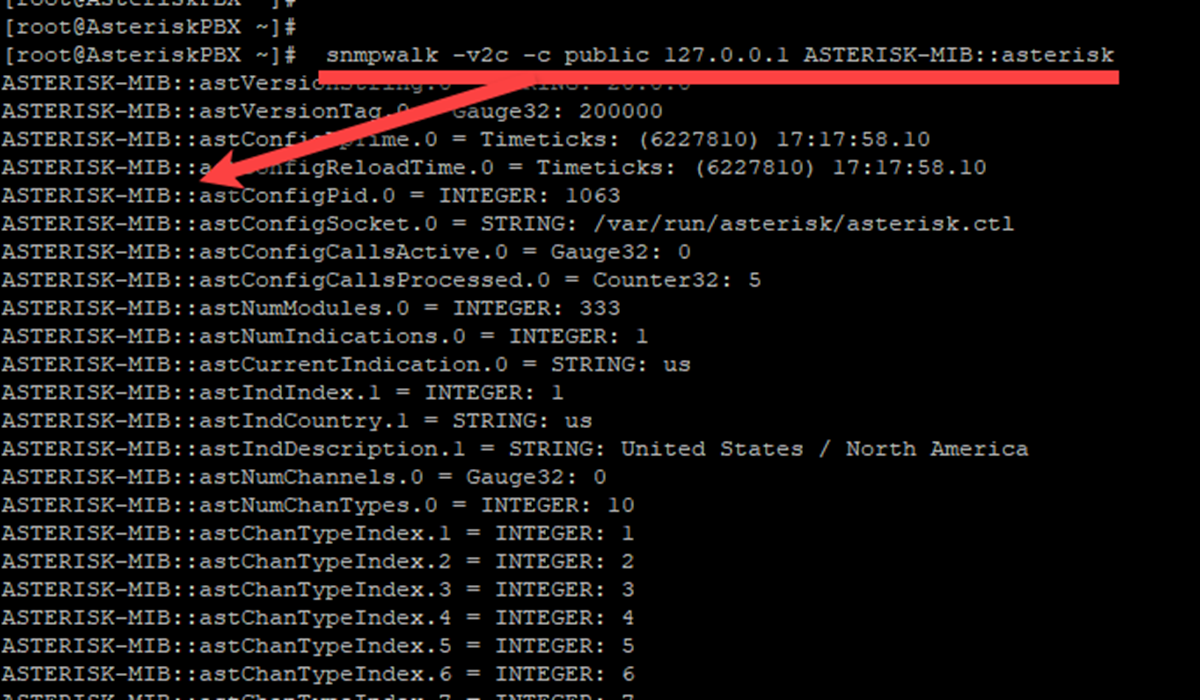

Осуществим проверку доступности OID Asterisk, для этого необходимо выполнить запрос с помощью утилиты snmpwalk. Формат запроса:

snmpwalk «версия протокола» –c «community» «прослушиваемый адрес» OID/MIB

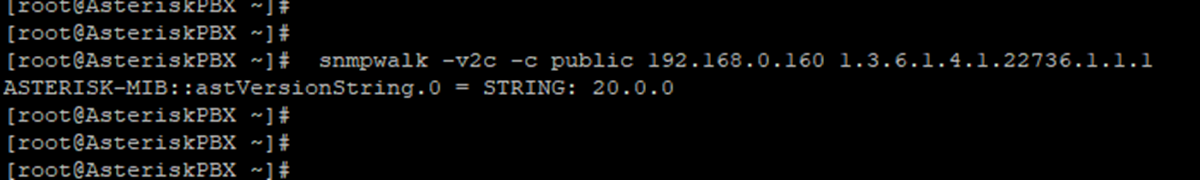

Осуществим следующие запросы:

1.Запрос доступных OID MIB Asterisk: snmpwalk -v2c -c public 127.0.0.1 ASTERISK-MIB::asterisk

2. Запрос версии Asterisk: snmpwalk -v2c -c public 192.168.0.160 1.3.6.1.4.1.22736.1.1.1

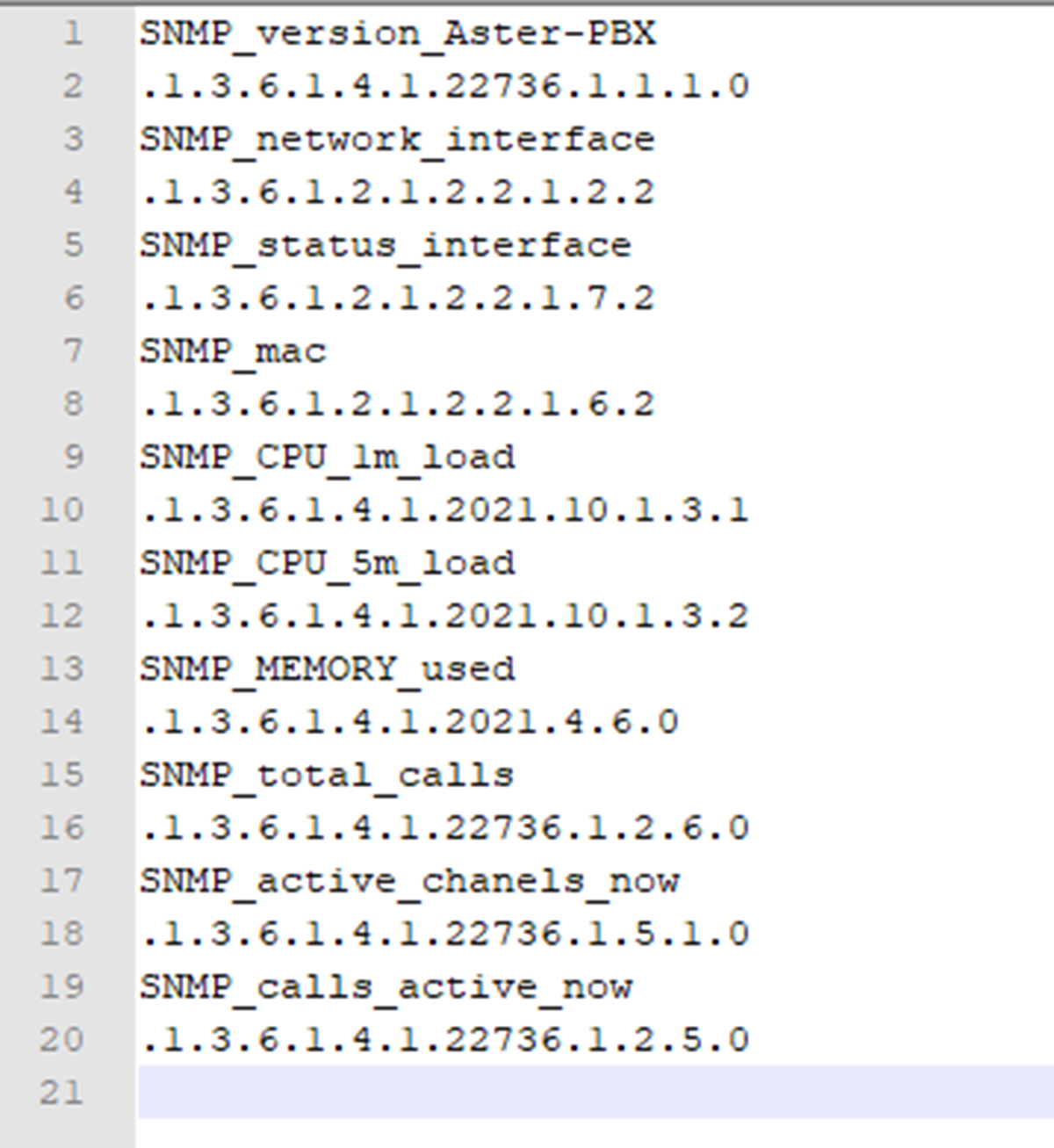

Для добавления в систему мониторинга определил следующие OID:

Вышеуказанные значения также можно проверить в консоли используя запрос snmpwalk.

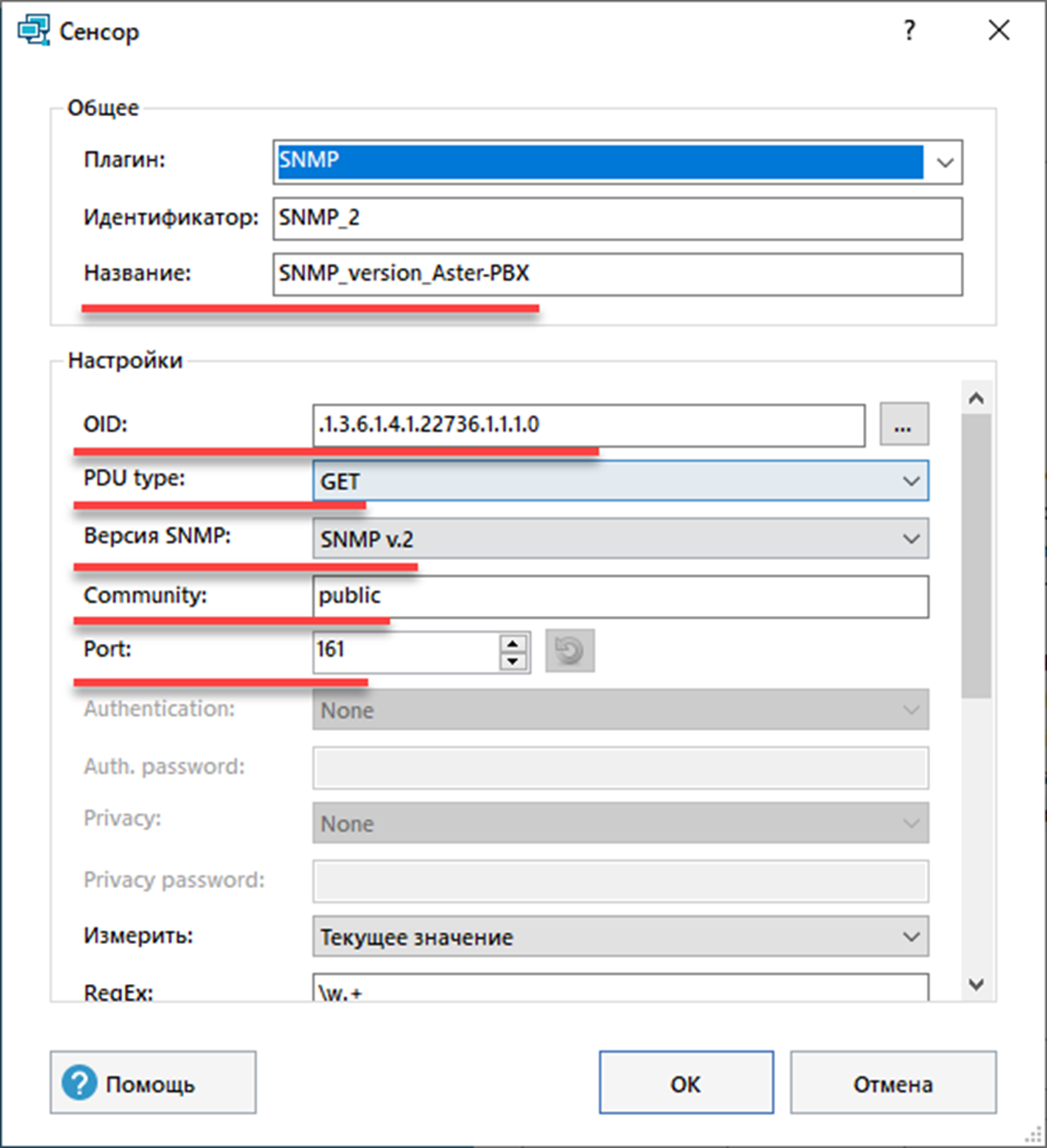

Для установки на мониторинг сервера Asterisk, добавил запросы c OID (Рисунок 10) в систему мониторинга Algorius Net Viewer. Пример создания сенсора запроса:

На рисунке 11 показано, что в сенсоре указываются ранее созданные параметры в файле snmpd.conf.

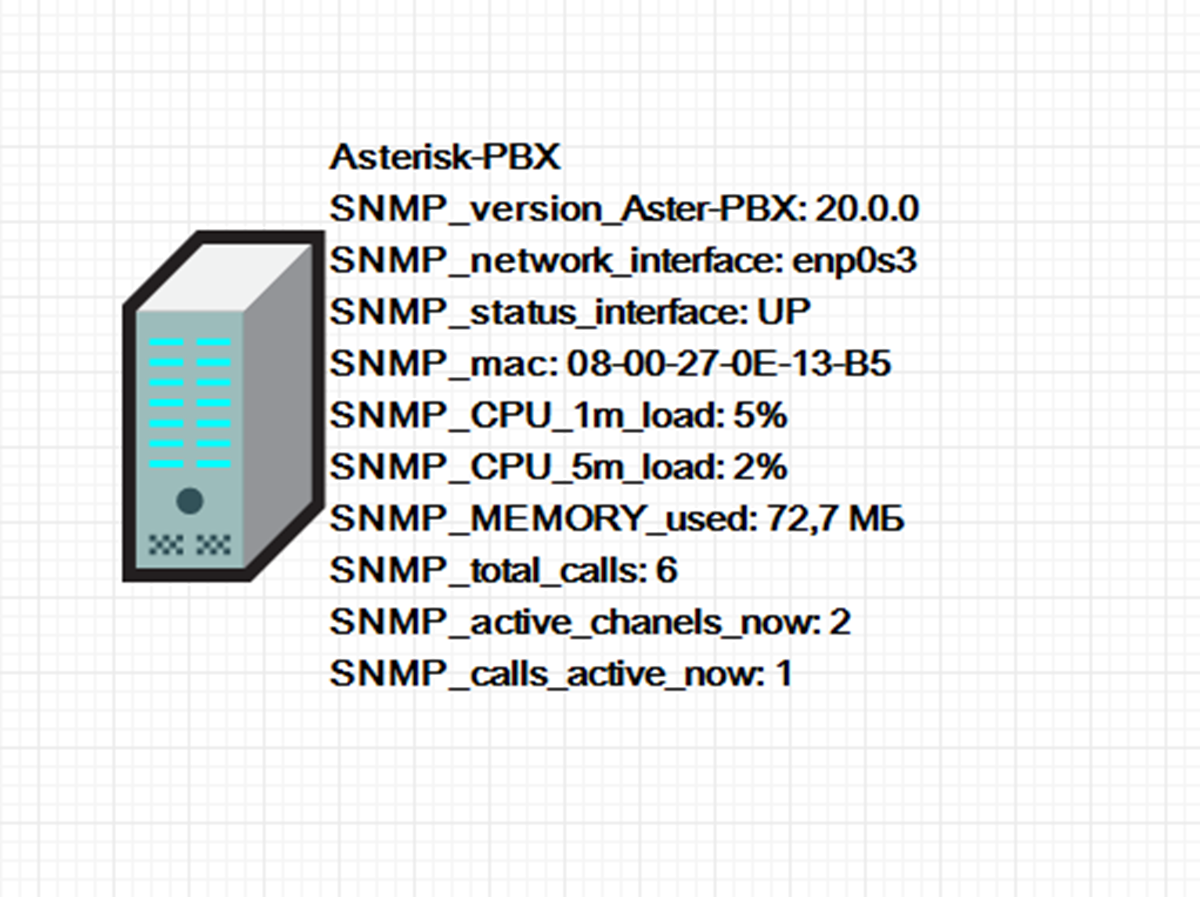

Если все запросы добавлены правильно, то результат будет следующим:

Модуль res_snmp имеет ограниченный набор параметров, используемых для мониторинга, однако, в ряде случаев их может быть достаточно для решения конкретных задач. Следует отметить, что данные, предоставляемые указанным модулем целесообразно использовать в совокупности с показателями, полученными из операционной системы.

Остались вопросы?

Я - Компаниец Никита, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

- DECT

- Linux

- Вспомогательный софт при работе с Asterisk

- Интеграция с CRM и другими системами

- Интеграция с другими АТС

- Использование Elastix

- Использование FreePBX

- Книга

- Мониторинг и траблшутинг

- Настройка Asterisk

- Настройка IP-телефонов

- Настройка VoIP-оборудования

- Новости и Статьи

- Подключение операторов связи

- Разработка под Asterisk

- Установка Asterisk

VoIP оборудование

ближайшие курсы

Новые статьи

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

База знаний

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас