Курс по Asterisk

Курсы по Mikrotik MTCIPv6E

Курс по Zabbix

Zabbix: мониторинг Asterisk и VoIP с 7 сентября по 11 сентября

Количество

свободных мест

База знаний

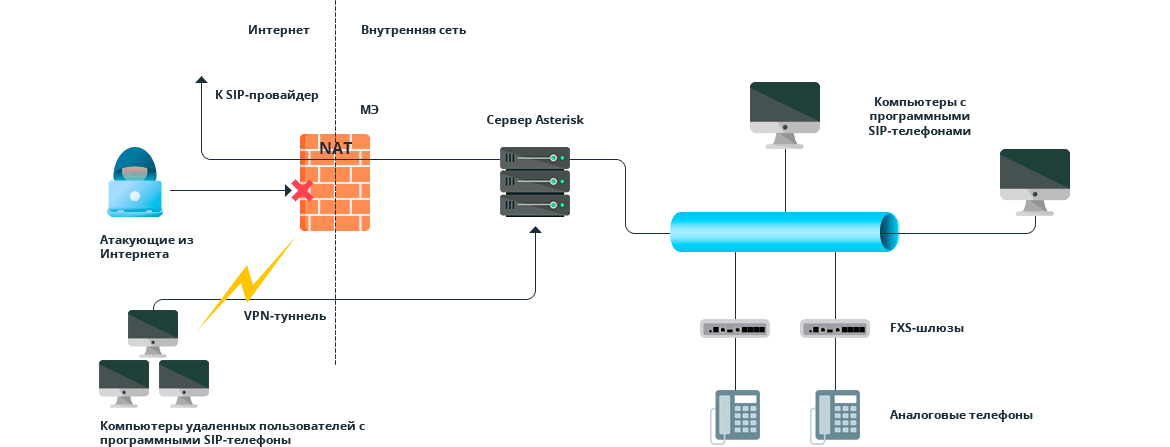

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас