Обзор и использование набора утилит Sippts для аудита VoIP

Введение Что такое Sippts Установка и требования Использование утилит в составе Sippts Введение В современное время вопрос сетевой безопасности стоит на первом месте, это также касается сферы VoIP телефонии. На данный момент существуют различные утилиты для диагностики сетевых уязвимостей, такие как , такие как sipvicious, smap и др. В данной статье будет рассмотрен набор утилит […]

Введение

В современное время вопрос сетевой безопасности стоит на первом месте, это также касается сферы VoIP телефонии. На данный момент существуют различные утилиты для диагностики сетевых уязвимостей, такие как , такие как sipvicious, smap и др.

В данной статье будет рассмотрен набор утилит Sippts для поиска SIP устройств, определения номерного пула АТС, взлом паролей и других типов атак на АТС.

Что такое Sippts

Sippts – это набор инструментов для аудита VoIP серверов и устройств, использующих протокол SIP. Этот набор программ, разработанный пользователем GitHub – Pepelux, Он распространяется полностью бесплатно и исходный код находится на GitHub.

Все утилиты написаны на языке Perl и весь список программных компонентов приведен иже:

- Sipscan – быстрое средство для поиска многопоточных SIP устройств. Может проверять сразу несколько IP адресов и диапазон портов.

- Sipexten – позволяет определить заведенные экстеншены на АТС, предоставляет информацию о необходимости аутентификации. Может проверять сразу несколько IP адресов и диапазон портов.

- Sipcrack – средство для удаленного взлома паролей. Используется для для проверки паролей сразу нескольких пользователей, разных IP и диапазона портов.

- Sipinvite – утилита для проверки возможности совершения вызовов без авторизации.

- Sipsniff – это примитивный анализатор SIP трафика, позволяющий фильтровать по SIP методам.

Установка и требования

Sippts был протестирован на системах Linux Mac OS X и Windows.

Для работы утилит необходимо, чтобы на ПК был установлен Perl, также модули perl:

- IO:Socket:Timeout

- NetAddr:IP

- String:HexConvert

- Net:Pcap

- Net::Address::IP::Local

Сначала перейдем в директорию командой cd, где будут располагаться устанавливаемые средства диагностики. Затем из репозиториев Git скачаем утилиты командой git с параметром clone в директорию sippts.

# cd /opt

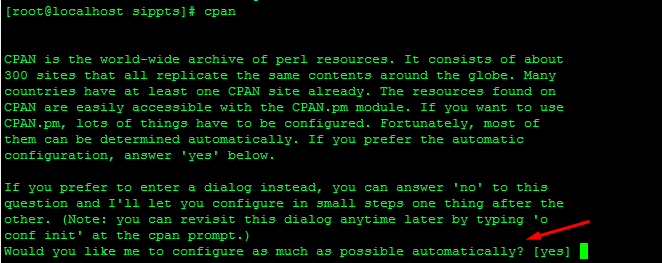

#git clone https://github.com/Pepelux/sippts.git sippts Далее для установки необходимых модулей perl воспользуемся утилитой cpan. Если она у вас её нет, скачать и установить её можно из стандартных репозиториев windows

# yum install -y cpan Перед установкой модулей запустите cpan. Программа потребует её настроить (Рис 1), внесем значение по умолчанию yes или нажмем клавишу Enter. После окончания настроек, нужно выйти из консоли cpan, для этого используется команда quit. Теперь в консоле Linux введем следующие, команды, которые установят нам модули

# cpan -i IO:Socket:Timeout

# cpan -i NetAddr:IP

# cpan -i String:HexConvert

# cpan -i Net:Pcap

# cpan -i Net::Address::IP::Local

Использование утилит в составе Sippts

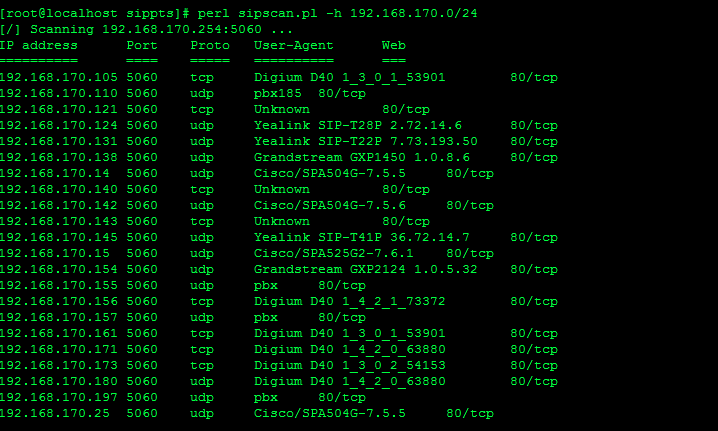

Начнём с первой утилиты из списка — SIPScan. Принцип работы этой утилиты основан на отправке SIP пакета и получении правильно составленного ответного пакета. Эта утилита отлично подойдёт для сканирования сети UDP протоколом. По умолчанию сканирование происходит по UDP, если ошибочно, то переключается на TCP.

SipScan позволяет:

- Определять АТС сервера и SIP устройства

- Производить соединения по UDP или TCP протоколу

- Тестировать по UDP и TCP одновременно

- Использовать различные методы (INVITE,REGISTER,OPTIONS и т. д.)

- Сканировать большой диапазон IP адресов

- Сканировать большой диапазон портов

- Анализировать полученный ответ

- Обзвонить все телефоны находящиеся в сети используя INVITE

- Изменять поле User-Agent

- Возможно сохранить вывод операций в базу данных

- Запускать в фоновом режиме

- Запускать в мультипоточном режиме.

Эту утилиту можно запускать с несколькими параметрами:

-m <string>

-u <string>

-s

<integer>

-d

<integer>

-r

<integer>

-proto <string>

-ip <string>

-ua <string>

-db

-nolog

-noth

-v

-vv

Для поиска SIP устройств в сети приведем пример, результат выполнения видно на рисунке 2:

# perl sipscan.pl -h 192.168.0.0/24

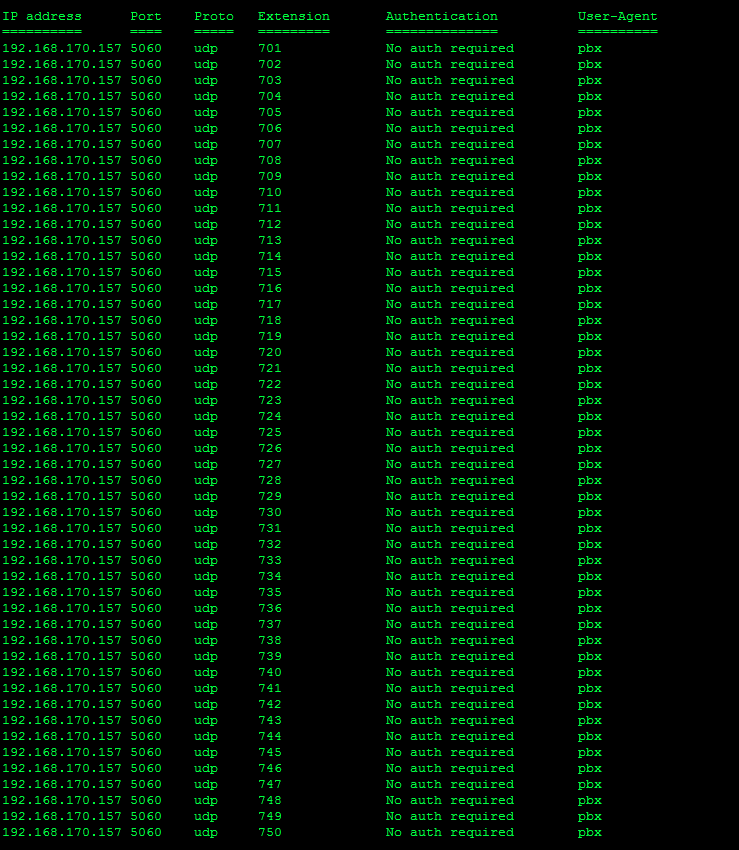

Вторым инструментом в списке стоит SipExten. Он позволяет определять номерной пул на АТС, необходимость регистрации и запускается с следующими параметрами:

-m

<string>

-e

<string>

-s

<integer>

-d

<integer>

-r

<integer>

-p

<string>

-proto <string>

-ip <string>

-ua <string>

-db

-nolog

-noth

-v

-vv

Пример использования sipexten (см. рисунок 3):

# perl sipexten.pl -h 192.168.170.0/24 -e 701-750 -m REGISTERТретьим инструментом является sipcrack. С его помощью можно подобрать пароли к внутренним номерам на АТС, а также проверить их на защищенность. Эта утилита может запускаться с следующими параметрами:

-e

<string>

-s

<integer>

-d

<integer>

-r

<integer>

-p

<string>

-proto <string>

-ip <string>

-resume

-w

-v

-vv

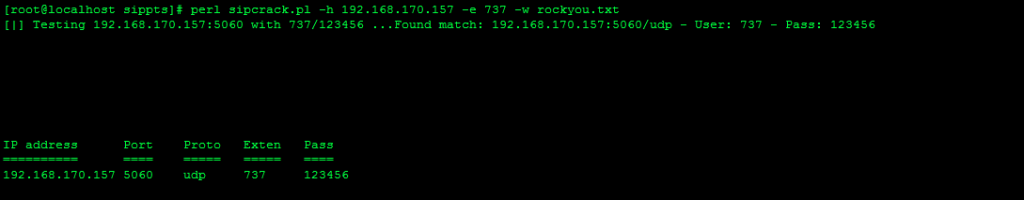

Пример использования утилиты sipsack на рисунке 4.

# perl sipcrack.pl -h 192.168.170.157 -e 737 -w rockyou.txtСледующей по списку утилитой идёт Sipinvite. Она проверяет сервер АТС разрешены ли вызовы без авторизации. Если не верно настроен, то получится позвонить на внешний номер, это также позволит перевести вызов на второй внешний номер.

Параметры запуска:

-d <integer>

-u

<string>

-p <string>

-s

<integer>

-l

<integer>

-r

<integer>

-t

<integer>

-ip <string>

-ua <string>

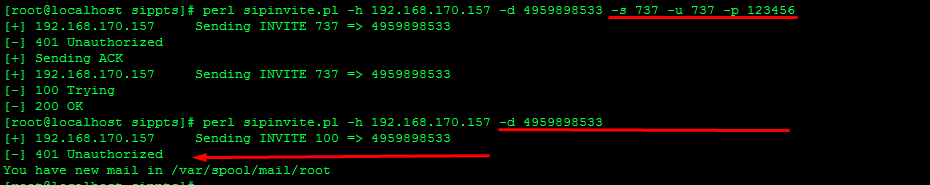

-v

По рисунку 5 видно, что АТС настроена верно и без авторизации не даёт совершать вызовы.

# perl sipinvite.pl -h 192.168.170.157 -d 4959898533 -s 737 -u 737 -p 123456

# perl sipinvite.pl -h 192.168.170.157 -d 4959898533На очереди следующая утилита SipSniff. Это примитивный сборщик sip пакетов, который фильтрует по 2 методам INVITE и REGISTER.

Параметры запуска:

-i

<string>

-p

<integer>

-m

<string>

-u

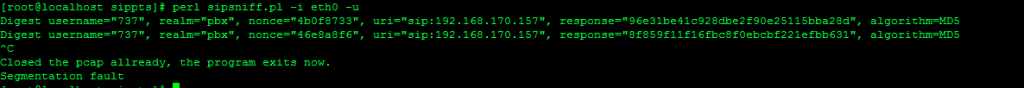

Пример использования отслеживания авторизация на сервере телефонии можно посмотреть на рисунке 6.

# perl sipsniff.pl -i eth0 -u

Остались вопросы?

Я - Кондрашин Игорь, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

- DECT

- Linux

- Вспомогательный софт при работе с Asterisk

- Интеграция с CRM и другими системами

- Интеграция с другими АТС

- Использование Elastix

- Использование FreePBX

- Книга

- Мониторинг и траблшутинг

- Настройка Asterisk

- Настройка IP-телефонов

- Настройка VoIP-оборудования

- Новости и Статьи

- Подключение операторов связи

- Разработка под Asterisk

- Установка Asterisk

VoIP оборудование

ближайшие курсы

Новые статьи

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

База знаний

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас