Использование встроенной безопасности IssabelPBX

Описание: в данной статье будет рассказано какие возможности предоставляет новый интерфейс администрирования АТС от «Elastix» для настройки безопасности и защиты. Как уже упоминалось ранее в статье на обзор отличительных особенностей IssabelPBX (подробнее по ссылке: http://voxlink.ru/kb/asterisk-installation/Issabel-PBX/), производители попытались максимально вместить настройки в web-интерфейс и не допустить администратора к работе с консолью. Перейдём к рассмотрению возможностей обезопасить […]

Описание: в данной статье будет рассказано какие возможности предоставляет новый интерфейс администрирования АТС от «Elastix» для настройки безопасности и защиты.

Как уже упоминалось ранее в статье на обзор отличительных особенностей IssabelPBX (подробнее по ссылке: http://voxlink.ru/kb/asterisk-installation/Issabel-PBX/), производители попытались максимально вместить настройки в web-интерфейс и не допустить администратора к работе с консолью.

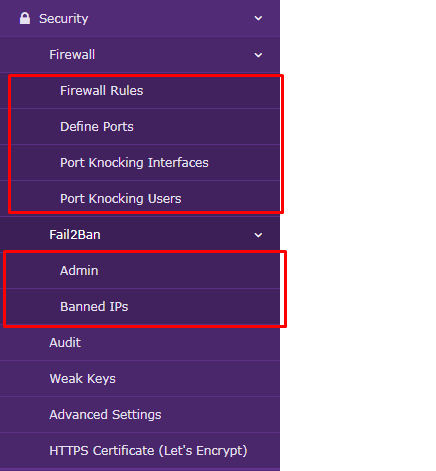

Перейдём к рассмотрению возможностей обезопасить АТС. Для них отведена отдельная колонка в главном меню:

Рассмотрим все содержащиеся в неё пункты.

Firewall Rules

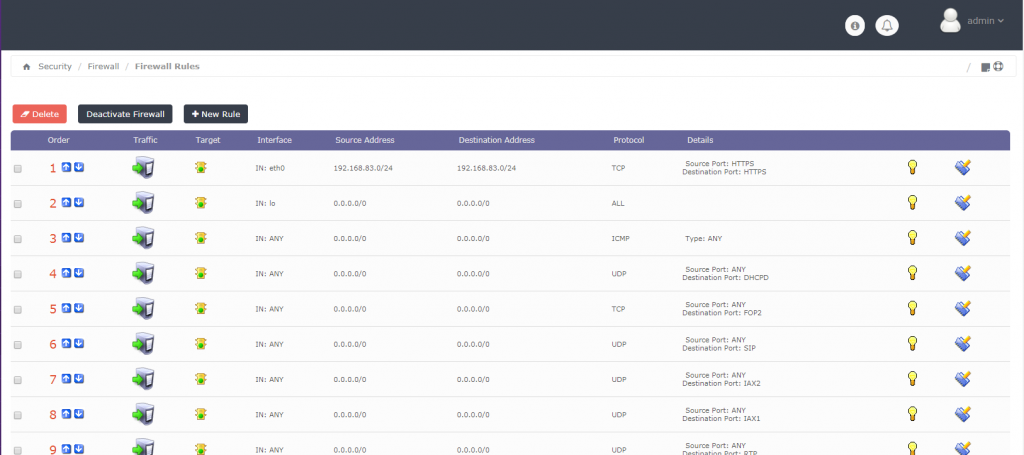

Аналог привычного всем ipables или firewall-cmd (centos 7). Имеет нативный графический интерфейс следующего вида:

Для примера в него уже добавлено множество правил. Отсюда можно их как редактировать, так и добавлять, удалять, а так же отключать или включать весь файервол.

Отличительные особенности правил:

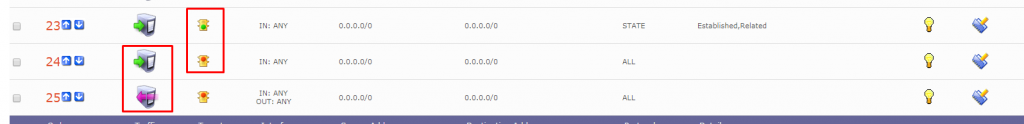

Input — помечается зелёной стрелкой слева — на право. Output — фиолетовой справа — на лево. Разрешающее или запрещающее правила задаются зелёным или красным «светофорчиком».

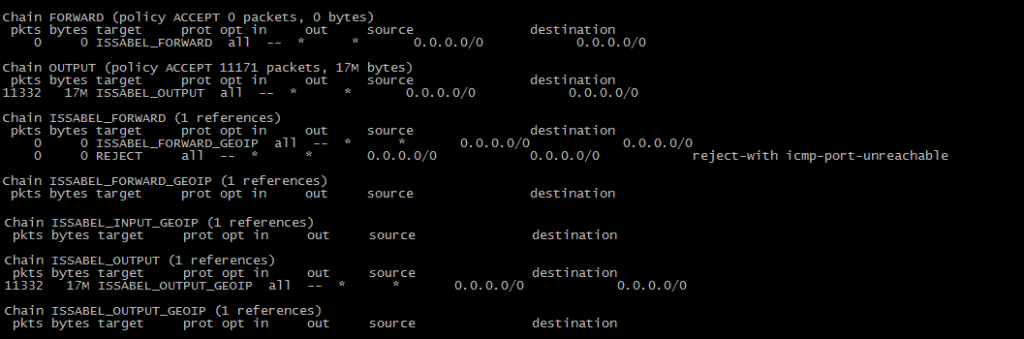

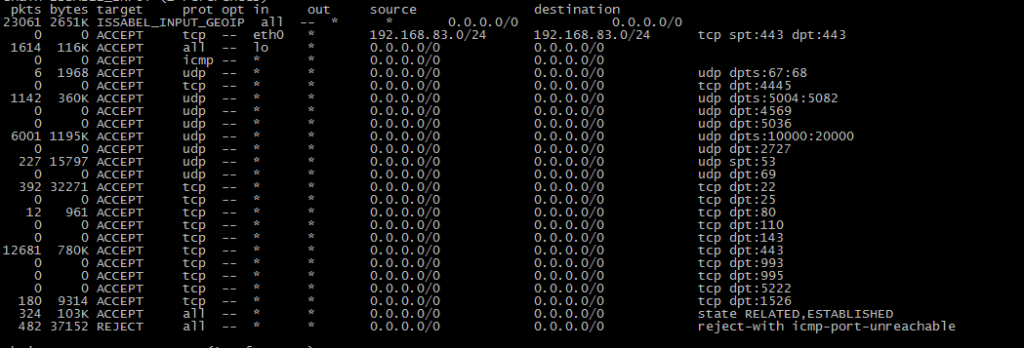

Аналогичные, но менее нативные правила с помощью консоли выглядели бы так:

CLI> iptables -L -nv

Следующий, второй по важности пункт: проброс портов. Здесь за него отвечает отдельная вкладка с названием

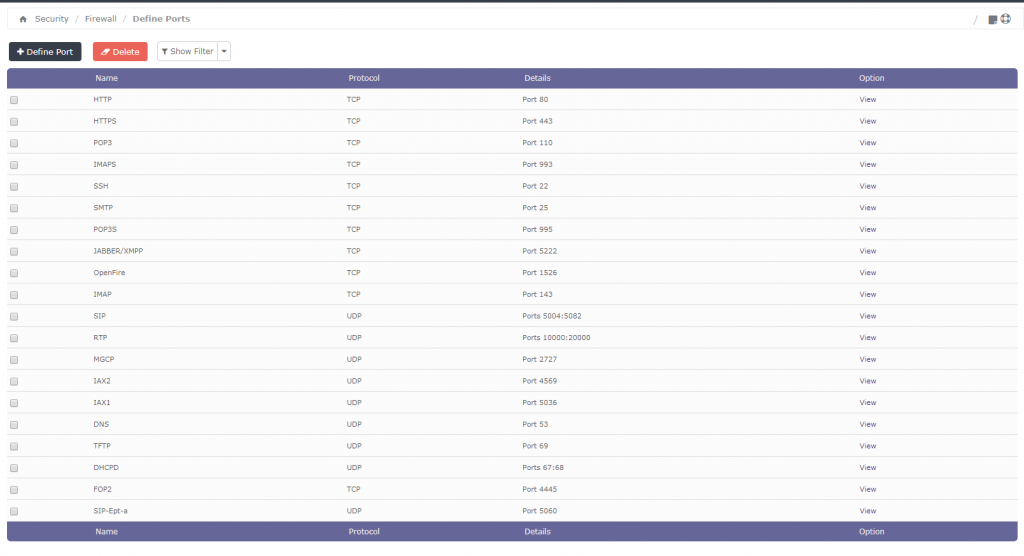

Define ports

Примечательно, что в отличие от большинства дистрибутивов на основе asterisk — Issabel предоставляет множество популярных портов «из коробки» открытыми. Ими пользуются как устройства телефонии так и множество других сервисов и приложений, которые можно отметить на скрине.

CLI> iptables -L -nv

Более глубокий уровень защиты, но не менее важный — защиту от перебора портов — осуществляет следующий раздел:

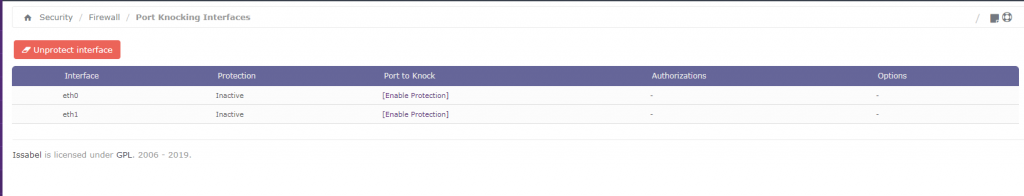

Port knocking Interfaces

Позволяет закрыть от сканирования портов каждый отдельный интерфес. На данной АТС активирован на обоих интерфейсах.

Так же, для доступности перебора портов есть авторизация. Она находится на строку ниже и назвывается:

Port knocking users

Следующий большой раздел так же относится к привычному всем пользователям Unix-систем приложению: fail2ban.

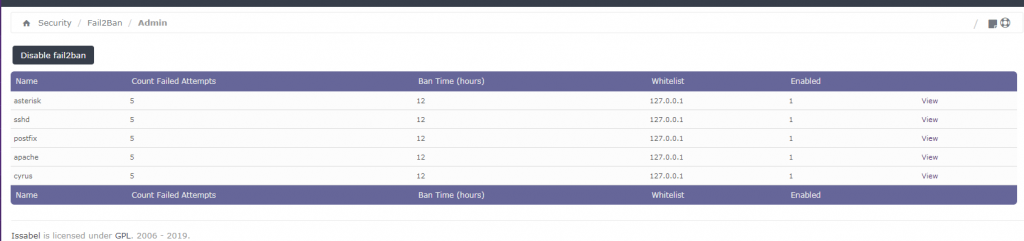

Здесь нам доступны настройки количества попыток авторизации на важные сервисы, период бана, белый лист и статус активности:

File2ban / Admin

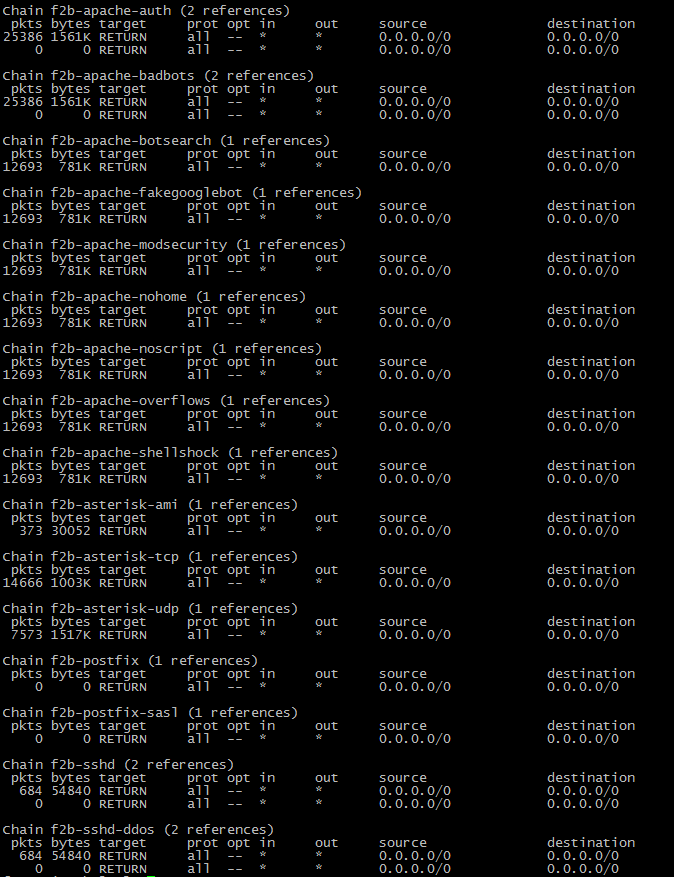

Для сравнения в консоли выглядит следующим образом:

CLI> iptables -L -nv

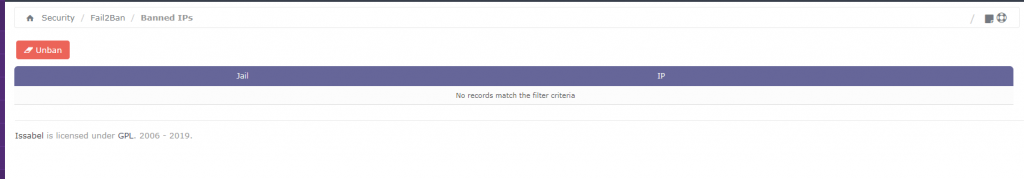

В следующей вкладке содержатся «заключённые». Список ip по тем или иным причинам которым запрещён доступ к внутренним сервисам АТС.

Banned IP

Отсюда можно исключать, но, к сожалению не добавлять ip.

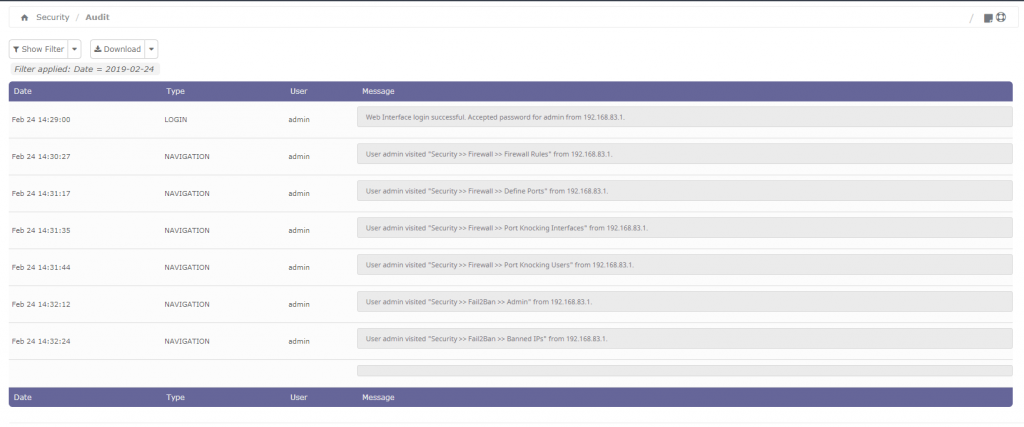

Следующий пункт скорее информационный, нежели защитный. Здесь проводится аудит безопасности станции и выдаются замечания по уязвимым местам.

Audit

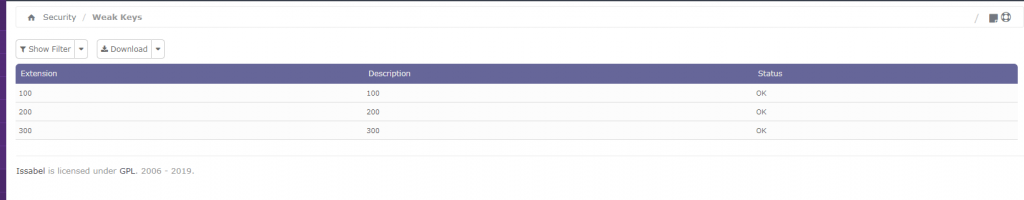

Фрагментом аудирования является и следующая вкладка. Она целиком выделена для проверки надёжности паролей внутренних номеров.

Week Keys

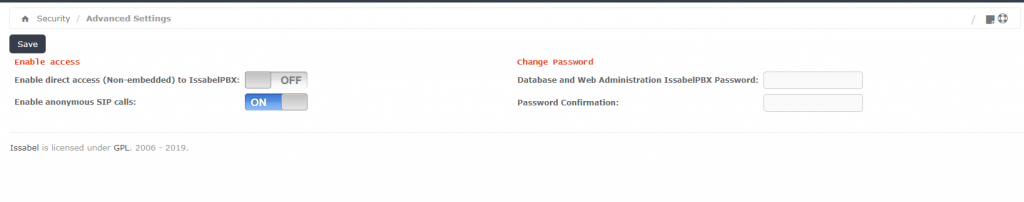

Последний имеющий отношение к безопасности раздел, практически полностью аналогичен таковому во FreePBX. Основной момент здесь: разрешение или запрет гостевых, неавторизованных вызовов.

Advanced settings

Остались вопросы?

Я - Кондрашин Игорь, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

- DECT

- Linux

- Вспомогательный софт при работе с Asterisk

- Интеграция с CRM и другими системами

- Интеграция с другими АТС

- Использование Elastix

- Использование FreePBX

- Книга

- Мониторинг и траблшутинг

- Настройка Asterisk

- Настройка IP-телефонов

- Настройка VoIP-оборудования

- Новости и Статьи

- Подключение операторов связи

- Разработка под Asterisk

- Установка Asterisk

VoIP оборудование

ближайшие курсы

Новые статьи

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

База знаний

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас