Фильтры wireshark под различные задачи.

Через компьютерные сети проходит гигантское количество трафика. Когда требуется снять дамп для дебага какой-либо сетевой проблемы, глупо писать в дамп все пакеты. Отсеять ненужные под конкретную задачу помогу фильтры. В данной статье рассмотрим фильтры Wireshark и его брата без GUI Tshark под различные сетевые задачи.

Инструкция:

Cуществует два принципиально разных типа фильтров wireshark: фильтр чтения и фильтр захвата.

Включая фильтр чтения при снятии дампа, пакет не подходящий под маску фильтра будет захвачен, но не декодирован или выведен на экран.

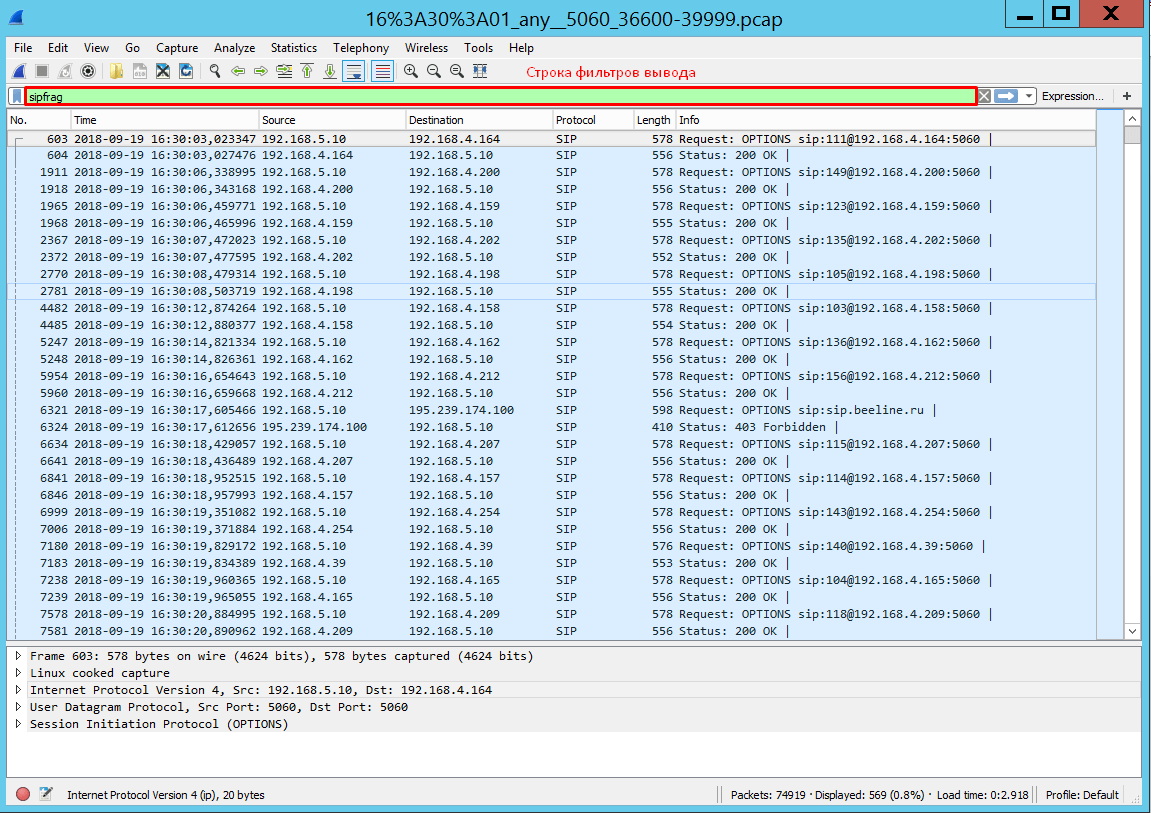

Строка фильтрации wireshark, по сути, как раз является фильтром чтения.

Это не совсем эффективный подход к решению проблемы дебага сетевых соединений, прежде всего, потому что в дамп попадает много лишнего трафика, дамп быстро разрастается, чем затрудняет процесс анализа в плане машинного времени и удобства работы. В крупных сетях дамп без фильтра может запросто превысить 1 Гб всего за минуту сниффинга и с некоторой вероятностью потерять часть пакетов из-за нехватки скорости записи. Соответственно при его анализе через wireshark дамп распакуется в 4 Гб и само открытие займет немало времени.

Фильтры захвата определяют узкую полосу трафика по маске, которую Вы хотите захватить и файл дампа в таком случае будет минимальным.

Фильтры захвата используют синтаксис Berkeley Packet Filter (BPF), аналогичный Tcpdump. Фильтров чтения же значительно больше и они более гибки в использовании. Оба типа фильтров поддерживают примитивы или ярлыки на английском языке, что упрощает запись.

Захват пакетов выполняется с помощью библиотеки pcap. Эта библиотека поддерживает указание выражений фильтра.

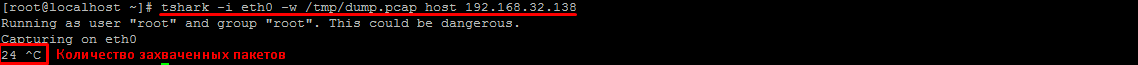

Начнем с рассмотрения синтаксиса команд и простых примеров. Ниже показан пример фильтра захвата:

# tshark -i eth0 -w /tmp/dump.pcap host 192.168.2.103

Статью подробно рассказывающую о дополнительных ключах используемых в команде Вы найдете по ссылке ЛИНК. Увидеть краткую информацию о пакетах, которые мы захватили можно командой:

#tshark –r /tmp/dump.pcap

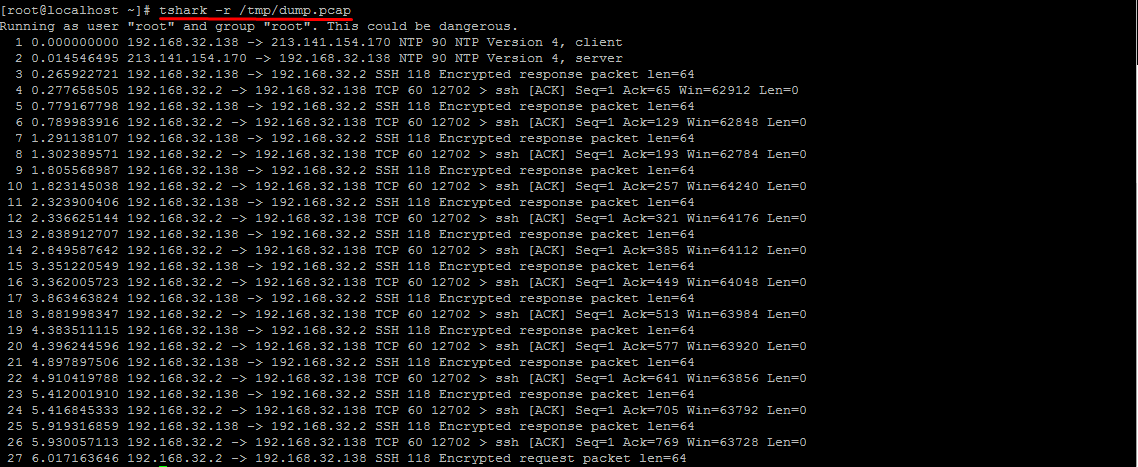

С версии tshark 1.2 фильтр чтения Tshark параллельно может быть применен вместе с фильтром захвата. Поэтому большинство пользователей используют фильтры вывода Tshark при просмотре сохраненных дампов. Ниже показано, как применять фильтр чтения при захвате трафика.

Отсеиваем интересующее событие, например общение с ip адресом Asterisk

tshark –r /tmp/dump2.pcap -R ‘ip.addr == 192.168.32.138’

Видим общение нашего сервера Asterisk с клиентом по SSH с IP адресом 192.168.32.2 и NTP сервером 85.21.78.91

Следовательно, данным фильтром удобно следить за сетевой активность.

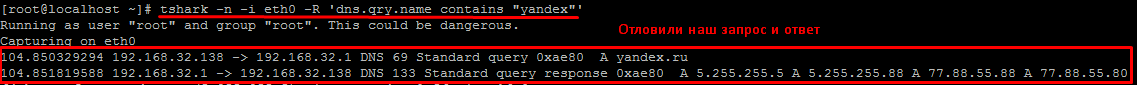

Удивительный аспект фильтров отображения заключается в том, что они могут очень точно отбирать трафик. Например, попробуем обнаружить DNS запрос, содержащий в ответе «yandex» в доменном имени:

# tshark -n -i eth0 -R ‘dns.qry.name contains «yandex»‘

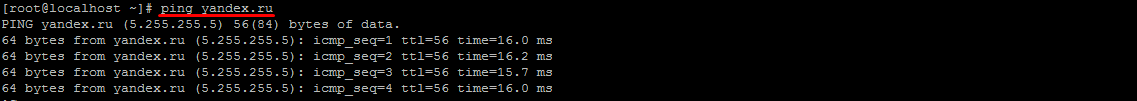

И для примера пингуем yandex.ru

И для примера пингуем yandex.ru

Внимание! Этот метод не учитывает фрагментацию (на уровнях IP, TCP, SMB, DCE-RPC и т. Д.) и множество других проблем, но это быстрый способ начать поиск интересующего трафика в сети вашего клиента.

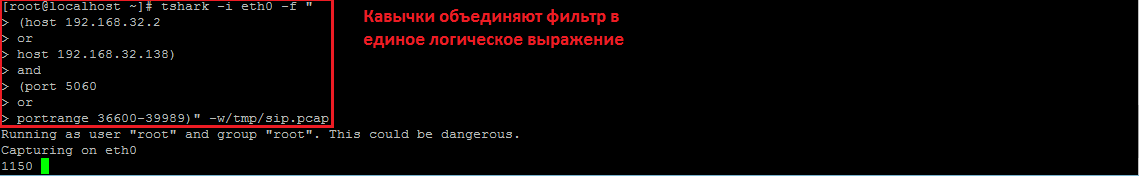

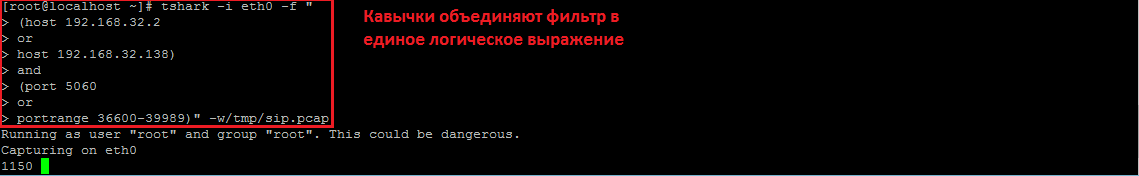

Теперь используем наш первый фильтр захвата для фильтрации SIP и RTP трафика. Синтаксис включает ключ f и сам фильтр единым логическим выражением экранированным кавычками.

Для удобства чтения будем разделять логические единицы клавишей Enter. Допустим, Вам необходимо выяснить, почему при разговоре между локальными абонентами возникает треск, шум и т.д. Для этого выполняем эту команду с указание ip адресов телефонов и снимаем дамп.

# tshark -i eth0 -f »

> (host 192.168.32.2

> or

<spa> host 192.168.32.138)n>> and

> (port 5060

> or

> portrange 36600-39989)» -w/tmp

/sip.pcap

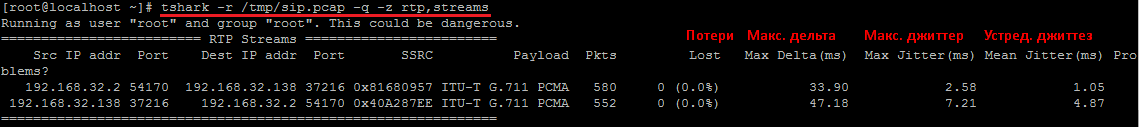

Далее анализируем полученный дамп с помощью ключа –z — вывод статистики и -q – краткая сводка.

Далее анализируем полученный дамп с помощью ключа –z — вывод статистики и -q – краткая сводка.

# tshark -r sip.pcap –q -z rtp,streams

Команда нам покажет статистику потерь голосовых пакетов, максимальную дельту, максимальный джиттер, усредненный джиттер. На основе этих данных можно проводить работы по оптимизации локальной сети.

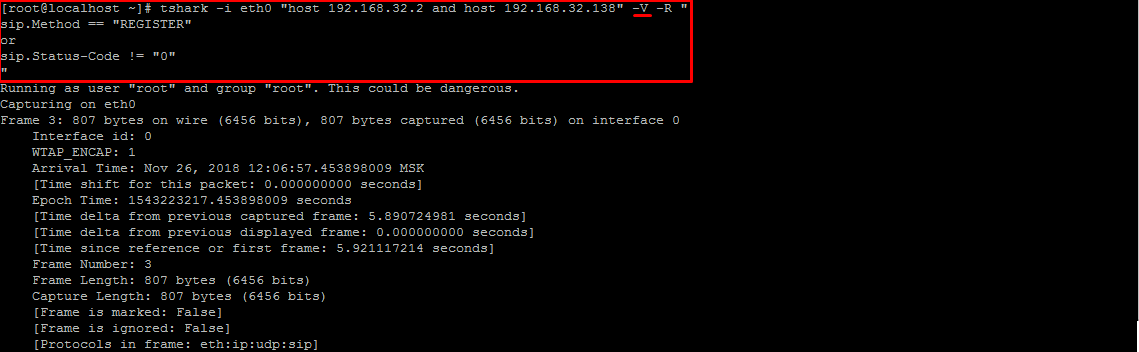

Следующая гипотетическая ситуация: проблема с регистрацией транка.

Так как регистрации отправляются в реальном времени здесь нам на помощь приходит фильтр чтения –R. Отсеиваем пакеты регистрации. Так как код ответа не может быть 0 любой обратный код — ответ.

tshark -i eth0 «host 192.168.32.2 and host 192.168.32.138″ -R »

sip.Method == «REGISTER»

or

sip.Status-Code != «0»

«

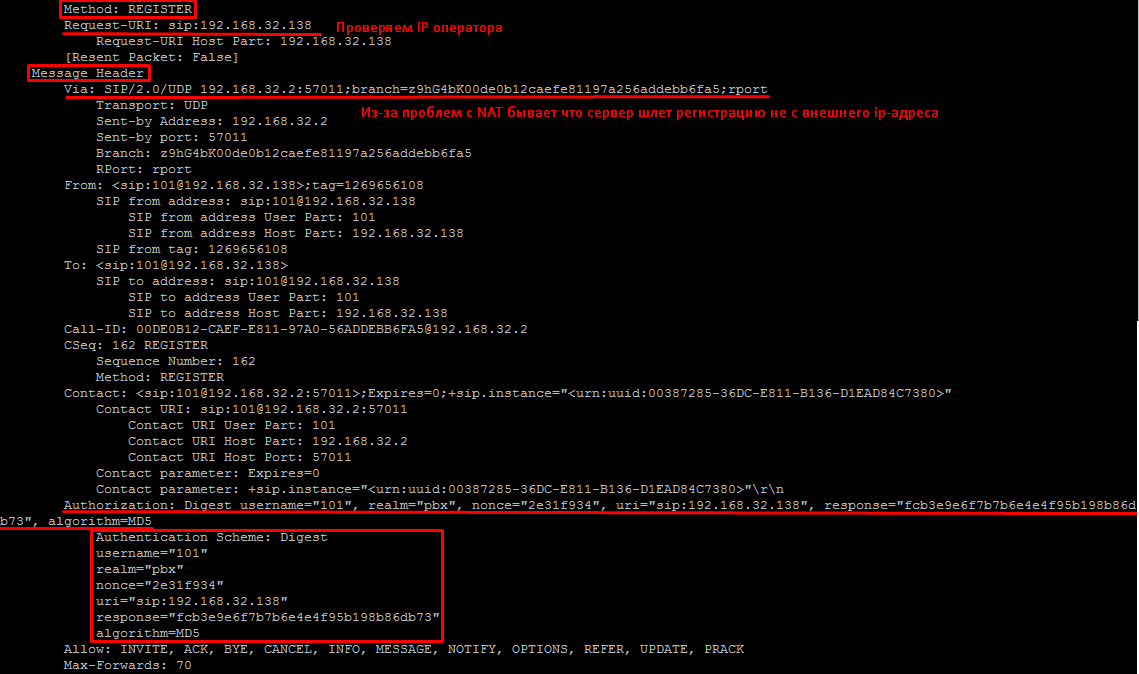

Для того чтобы увидеть заголовок пакета регистрации выполним ту же команду, но с подробным выводом информации о пакета –V.

tshark -i eth0 «host 192.168.32.2 and host 192.168.32.138″ -V -R »

sip.Method == «REGISTER»

or

sip.Status-Code != «0»

«

Наблюдаем за SIP взаимодействием, приходит ли ответ, нет ли проблем с заголовком и на основе этого делаем вывод, смотреть сеть, фаервол или обратиться к Вашему VoIP оператору.

Для решения предыдущей задачи есть и более удобный CLI инструментарий, например sngrep. Но если необходим дебаг звонков по протоколу IAX, без tshark уже никак не обойтись.

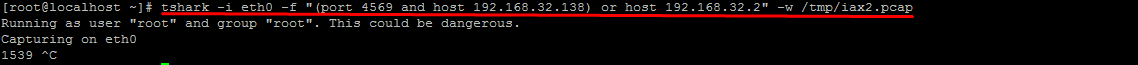

Например, IAX2 софтфон разрывает звонок и необходимо выяснить, на чьей стороне проблема. Для этого снимаем дамп звонка командой и параллельно вычисляем параметры нашего звонка в выводе на монитор.

tshark -i eth0 -f «(port 4569 and host 192.168.32.138) or host 192.168.32.2» -w /tmp/iax2.pcap

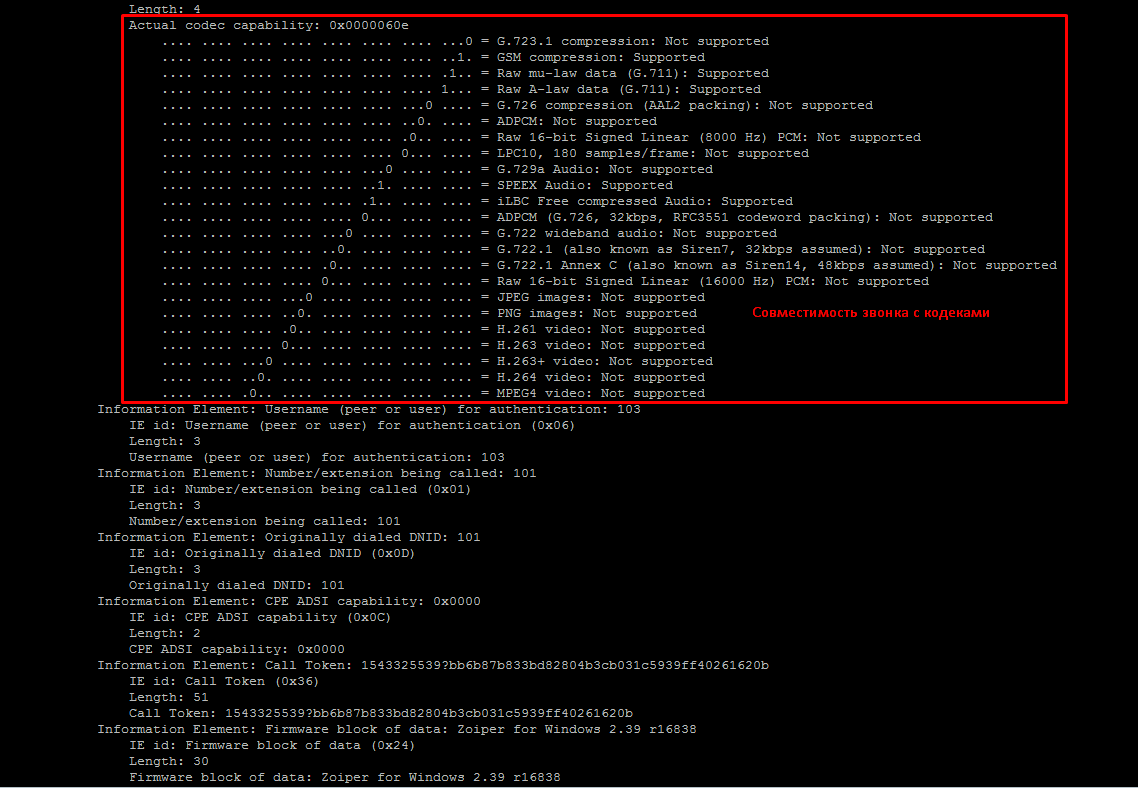

Теперь отсеиваем пакеты набора номера принадежащие звонку и находим .

# tshark -i eth0 -r /tmp/iax2.pcap –V -R »

> iax2.iax.called_number == 101

> and

> iax2.iax.calling_number == 103

> «

Отсеивает пакеты по набранному номеру iax2.iax.called_number == 101.

Отсеиваем пакеты по номеру набиравщего iax2.iax.calling_number == 103.

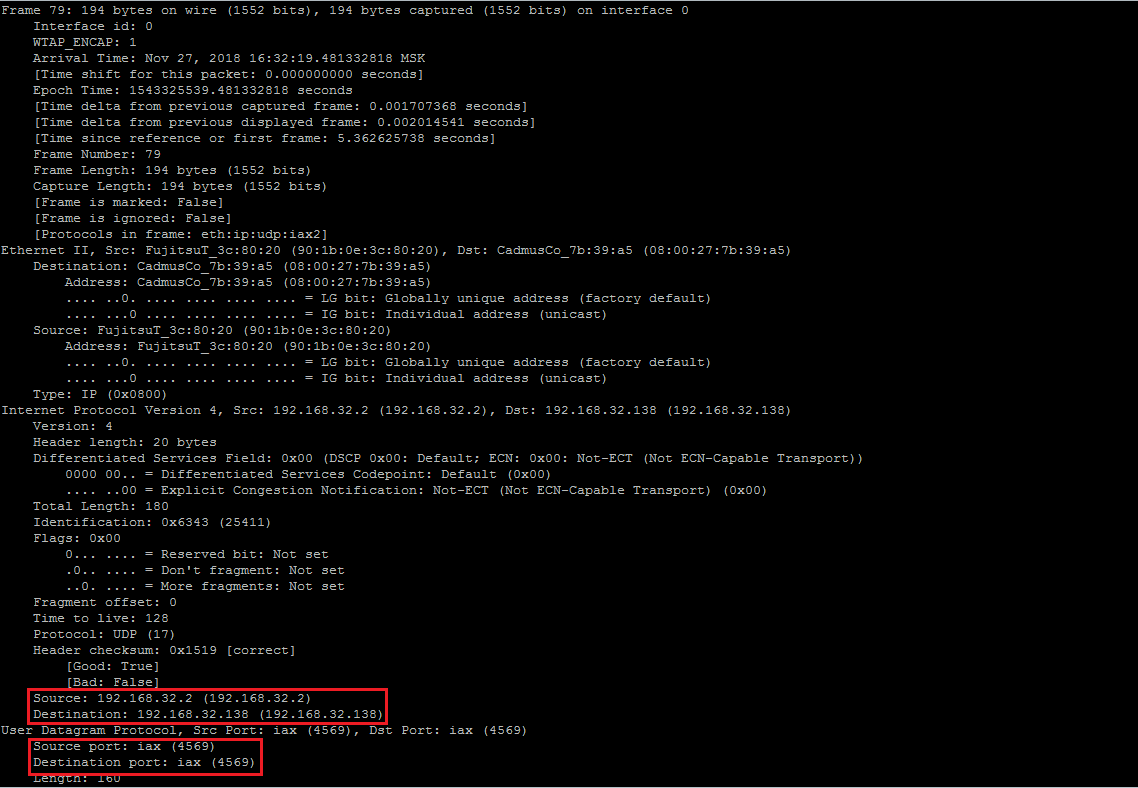

В этих пакетах Вы найдете много деталей, которые должны позволить вам идентифицировать вызов. Я стараюсь найти совпадение поля iax2.abstime с логом Asterisk или можно посмотреть iax2.call – идентификатор звонка. Это простейший способ поиска определенных вызовов.

Видим наш идентикатор звонка.

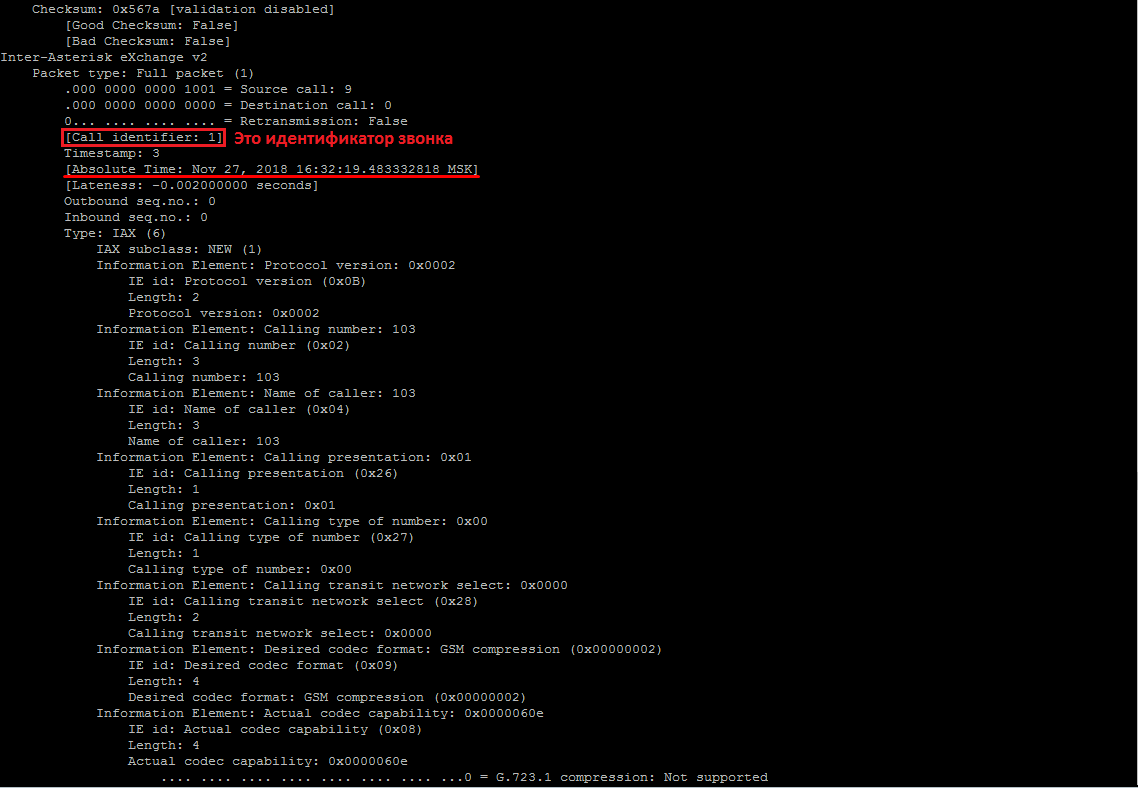

Поддерживаемые кодеки и много другой полезной информации.

Теперь отсеиваем все пакеты принадлежащие нашему только нашему звонку.

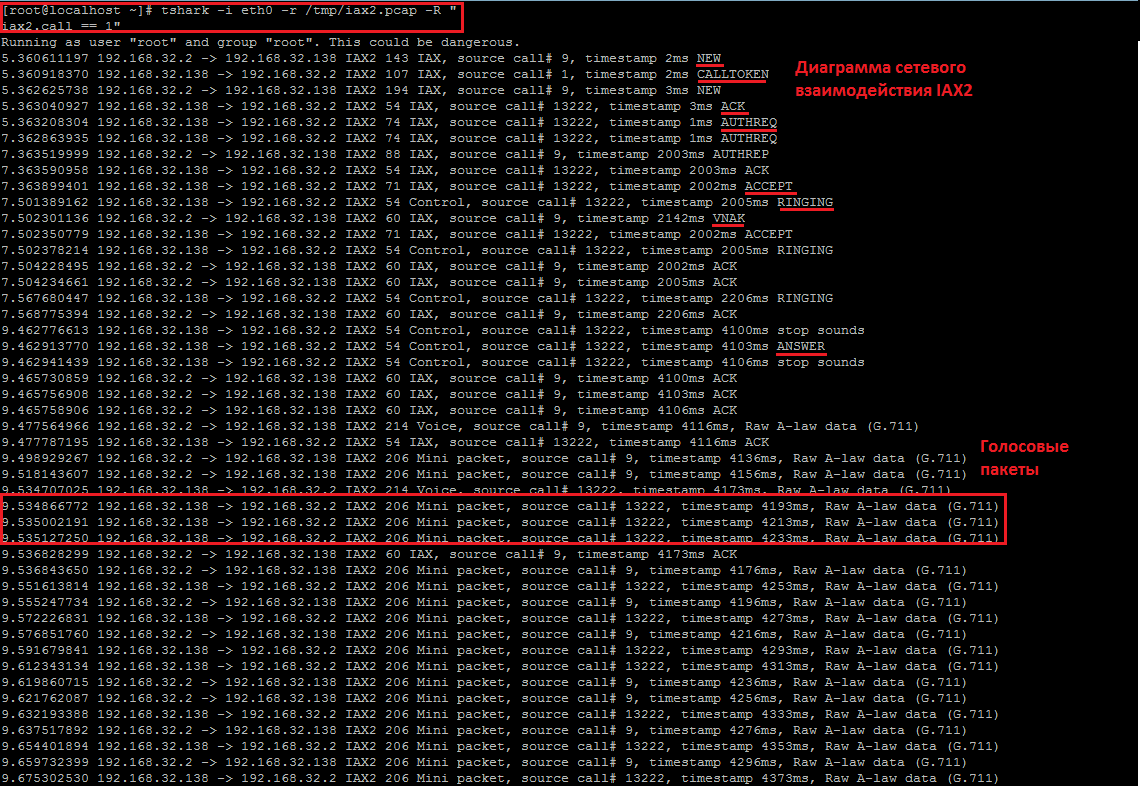

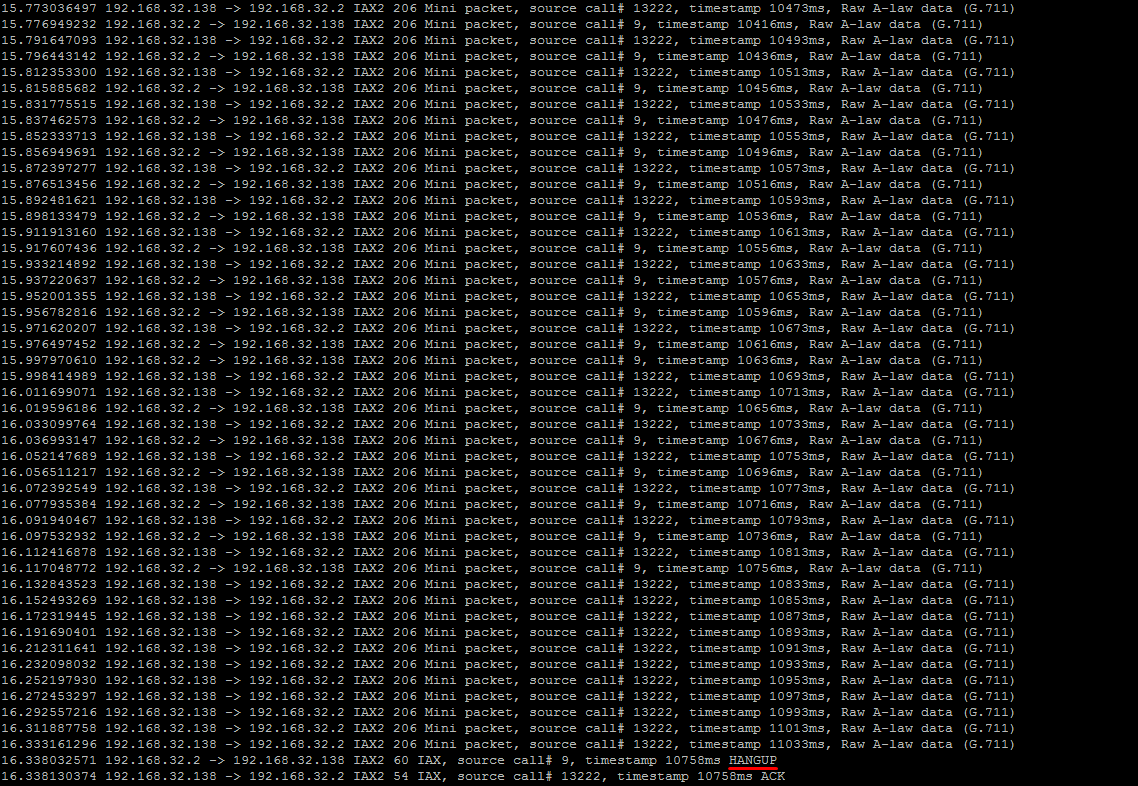

# tshark -i eth0 -r /tmp/iax2.pcap -R » iax2.call == 1″

Видим стандартную диаграмму сетевого взаимодействия по протоколу IAX2 и голосовые пакеты.

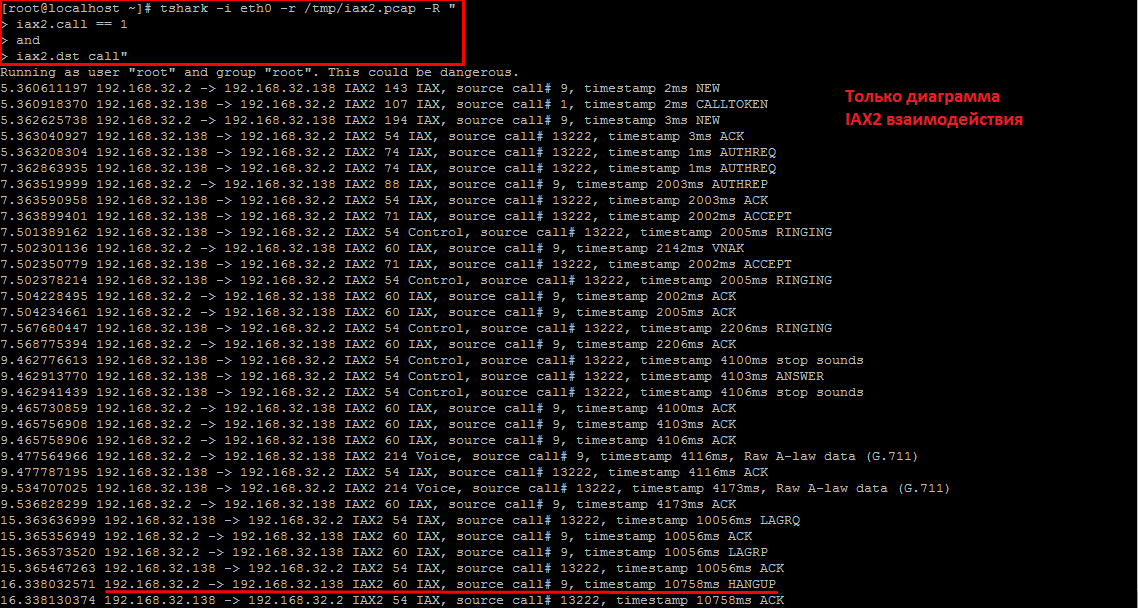

Теперь отсеем только диаграмму:

# tshark -i eth0 -r /tmp/iax2.pcap -R »

> iax2.call == 1

> and

> iax2.dst_call»

Анализируем полученные данные акцентируя внимание на окончании диалога и делаем соответствующие выводы.

Как видите, возможности tshark по захвату поиску и анализу пакетов ничуть не уступает полноценному Wireshark с интерфейсом, но требуют грамотного знания синтаксиса и особенностей того или иного сетевого взаимодействия. Пакеты и библиотеки, дополнительно установленные в процессе компиляции tshark позволяют декодировать соединения, преобразовывать голосовые пакеты в звуковые файлы и множество других функций.

Процесс сборки tshark из исходного кода с подключением дополнительных библиотек и программ по ссылке ЛИНК.

Остались вопросы?

Я - Першин Артём, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

- DECT

- Linux

- Вспомогательный софт при работе с Asterisk

- Интеграция с CRM и другими системами

- Интеграция с другими АТС

- Использование Elastix

- Использование FreePBX

- Книга

- Мониторинг и траблшутинг

- Настройка Asterisk

- Настройка IP-телефонов

- Настройка VoIP-оборудования

- Новости и Статьи

- Подключение операторов связи

- Разработка под Asterisk

- Установка Asterisk

VoIP оборудование

ближайшие курсы

Новые статьи

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

База знаний

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас