Online Wireshark — отладка удаленной станции с помощью RPCAPD

Классический метод сетевой отладки, предполагающий снятие дампа на сервере, копирование с сервера на рабочую станцию VoIP-инженера, после чего уже — открытие и анализ через Wireshark не очень удобен, т.к. предполагает множество действий, да и не позволяет анализировать в онлайне происходящее на станции. Использование специальной службы rpcapd, позволяющей подключиться к серверу Asterisk и в режиме онлайн снимать трафик, может сделать эту работу намного более оперативной и комфортной.

Первоначально скачиваем архив с исполняемым файлом rpcapd.

Скачать rpcapd можно с нашего сайта по этой ссылке.

Распаковываем файл и делаем его исполняемым:

[root@web files]# gunzip rpcapd.gz

[root@web files]# chmod +x rpcapd

Смотрим, с какими опциями можно запустить службу:

[root@web files]#. /rpcapd -h

USAGE:

rpcapd [-b <address>] [-p <port>] [-6] [-l <host_list>] [-a <host,port>]

[-n] [-v] [-d] [-s <file>] [-f <file>]

-b <address>: the address to bind to (either numeric or literal).

Default: it binds to all local IPv4 addresses

-p <port>: the port to bind to. Default: it binds to port 2002

-4: use only IPv4 (default both IPv4 and IPv6 waiting sockets are used)

-l <host_list>: a file that keeps the list of the hosts which are allowed

to connect to this server (if more than one, list them one per line).

We suggest to use literal names (instead of numeric ones) in order to

avoid problems with different address families

-n: permit NULL authentication (usually used with ‘-l’)

-a <host,port>: run in active mode when connecting to ‘host’ on port ‘port’

In case ‘port’ is omitted, the default port (2003) is used

-v: run in active mode only (default: if ‘-a’ is specified, it accepts

passive connections as well

-d: run in daemon mode (UNIX only) or as a service (Win32 only)

Warning (Win32): this switch is provided automatically when the service

is started from the control panel

-s <file>: save the current configuration to file

-f <file>: load the current configuration from file; all the switches

specified from the command line are ignored

-h: print this help screen

Запускаем службу, указывая в качестве параметров тип трафика — IPv4, задавая порт 44555 для подключения WireShark и разрешая подключение без указания логина и пароля (аккуратнее с этим)

[root@web files]#. /rpcapd -4 -p 44555 -n

Далее уже можно подключаться к серверу с помощью Wireshark.

Учтите, что на Ваш компьютер будет перекачиваться весь трафик, проходящий на сервере. Убедитесь, что ширины Вашего канала будет достаточно.

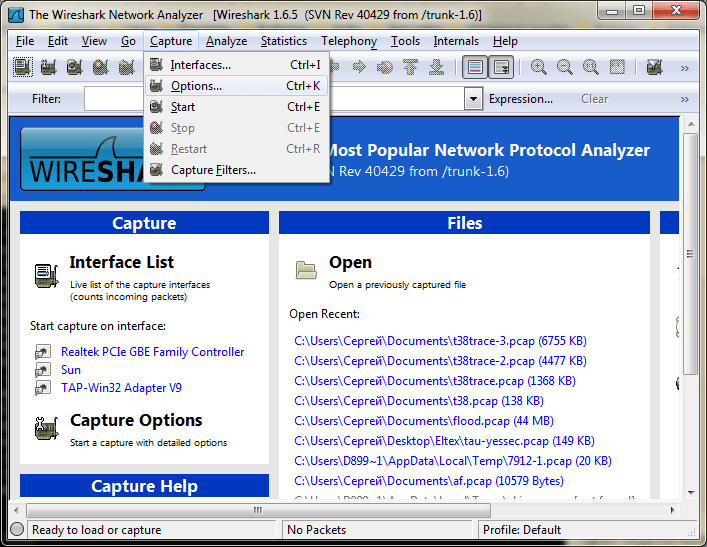

Запускаем Wireshark

Выбираем Capture -> Options

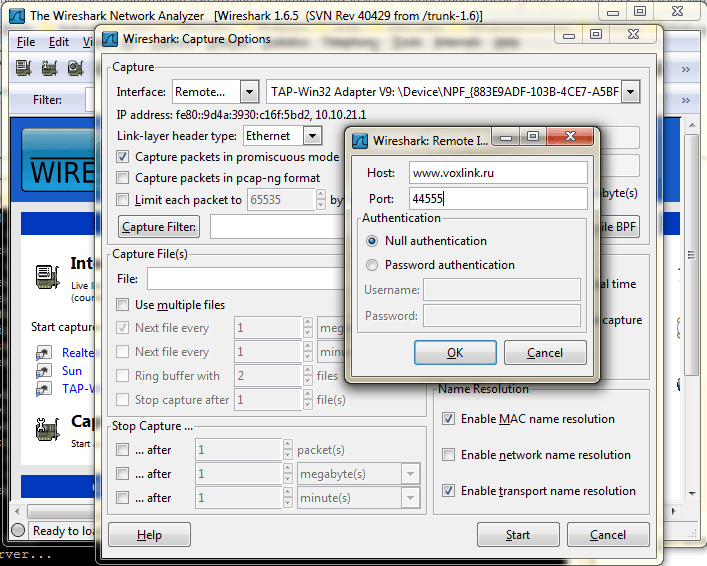

Выбираем Remote -> вводим адрес сервера и порт

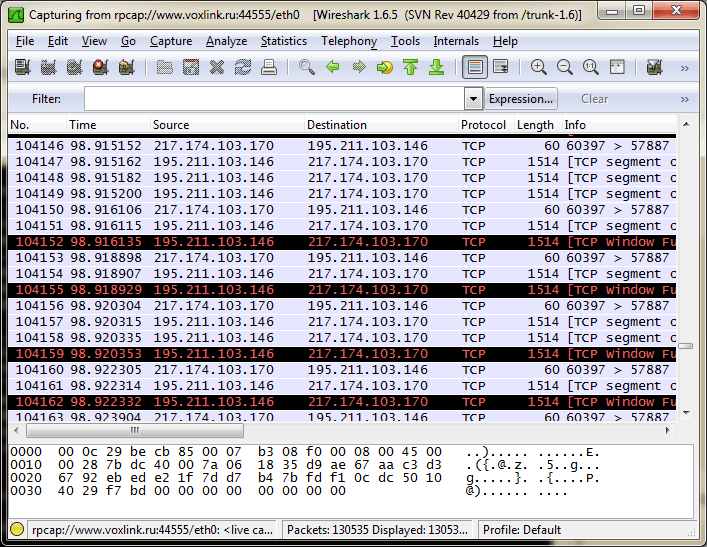

Наблюдаем захват трафика:

Готово! Теперь трафик можно анализировать прямо в режиме онлайн.

Обратите внимание, что Wireshark позволяет в онлайне обрабатывать также аналитику Voice-сессий, показывая статусы разговоров (In progress, Active, Complete).

Остались вопросы?

Я - Першин Артём, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

- DECT

- Linux

- Вспомогательный софт при работе с Asterisk

- Интеграция с CRM и другими системами

- Интеграция с другими АТС

- Использование Elastix

- Использование FreePBX

- Книга

- Мониторинг и траблшутинг

- Настройка Asterisk

- Настройка IP-телефонов

- Настройка VoIP-оборудования

- Новости и Статьи

- Подключение операторов связи

- Разработка под Asterisk

- Установка Asterisk

VoIP оборудование

ближайшие курсы

Новые статьи

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

База знаний

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас