Поиск VoIP-оборудования в локальной сети

После установки IP-телефонов и сетевого оборудования, которые используют DHCP для получения адресов, может возникнуть необходимость централизованно произвести поиск всех устройств в локальной сети. Такая задача особенно часто возникает при удаленной работе с оборудованием IP-АТС, в случаях, когда нет физической возможности посмотреть IP-адреса устройств через их меню.

Использование утилиты SIPVicious для поиска устройств.

Использование утилиты NMAP для поиска устройств.

SIPVicious

В случае поиска IP-телефонов и VoIP-устройств в локальной сети, на первичном этапе оптимально использовать утилиту svmap.py из комплекта утилит SIPVicious, которые часто используются хакерами для поиска IP-PBX.

Разумеется, помимо разведки внутренней сети компании для поиска VoIP-устройств, можно сканировать чужие сети с целью поиска в них незащищенных IP-АТС для целей совершения сетевых атак. Однако знайте, что атаки на чужие сервера сурово караются Уголовным Кодексом.

Скачиваем на сервер и распаковываем пакет утилит SIPVicious:

wget http://sipvicious.googlecode.com/files/sipvicious-0.2.8.tar.gz

tar xvf sipvicious-0.2.8.tar.gz

cd sipvicious-0.2.8

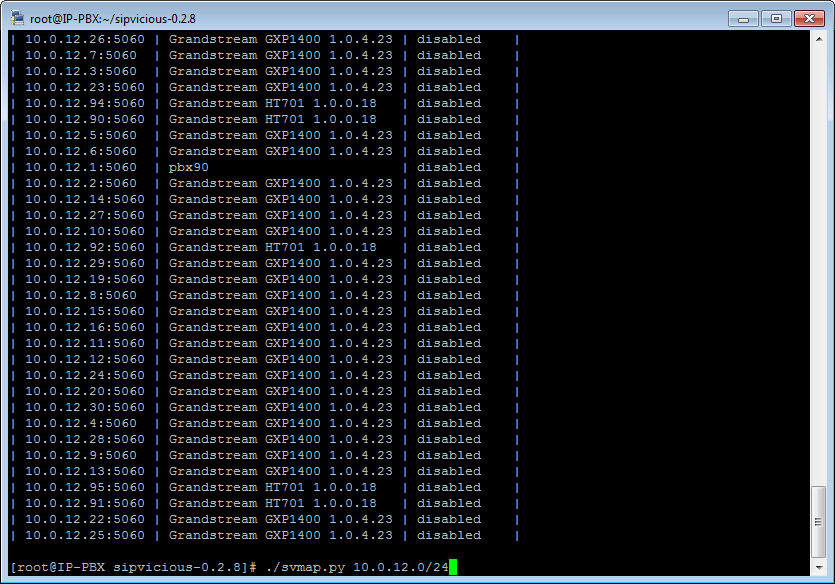

Запускаем приложение. /svmap.py, которому в качестве параметра указываем подсеть адресов, в которой производим сканирование:

./svmap.py 10.0.12.0/24

По результатам сканирования мы увидим все устройства, которые откликнулись по протоколу SIP и на порту 5060. Это — стандартное поведение практически всех VoIP-устройств в стандартных настройках безопасности:

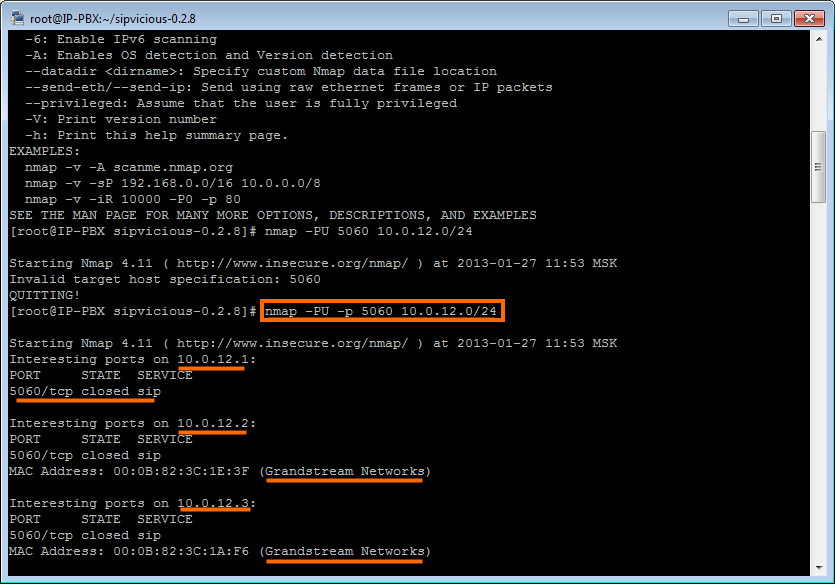

Поиск с помощью nmap.

Может оказаться и так, что устройства не откликаются на порт 5060. В этом случае задача становится несколько сложнее, так как поиск сетевым сканером выдаст список всех сетевых устройств.

Запускаем утилиту в режиме Ping-сканирования (-sP) и повышенной информативности (-v)

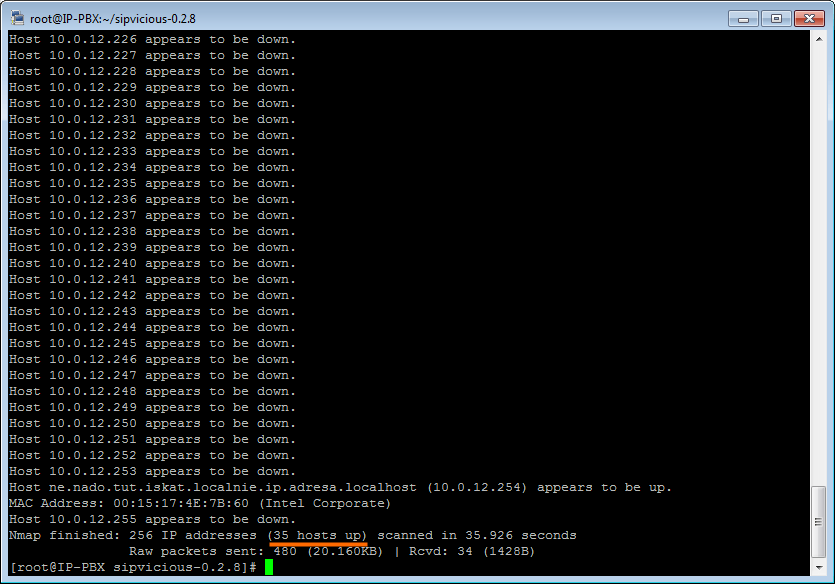

nmap -v -sP 10.0.12.0/24

В случае, если команда nmap не заустилась, необходимо её установить: #yum install nmap

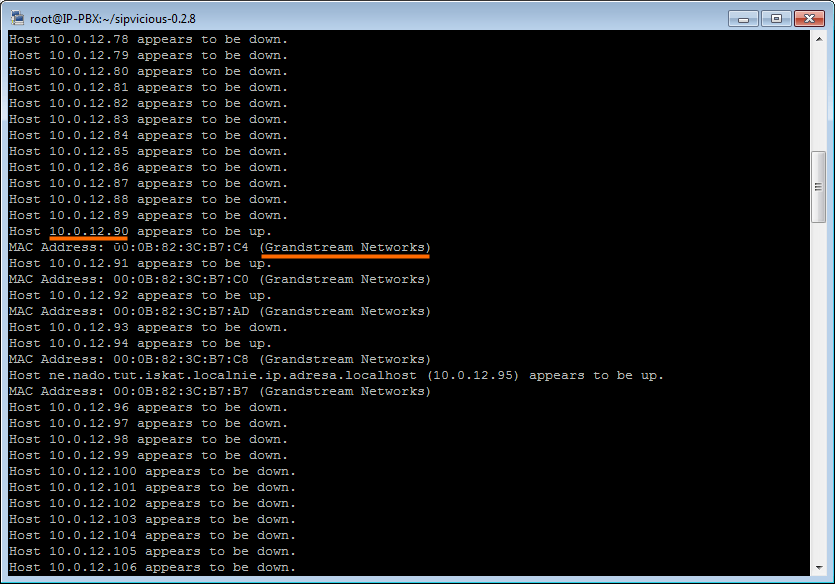

На первом скрине видно, что в сети обнаружено 35 устройств, которые полностью или частично могут оказаться нужными нам устройствами.

Далее видно, что для ряда устройств было обнаружена информация о производителе. Нередко именно это дает однозначное представление о том, что мы ищем, т.к. в данном случае Grandstream — именно производитель VoIP-оборудования.

В случае, если выдача команды nmap не помещается на экран, рекомендуем использовать вывод команды в файл таким образом: nmap -v -sP 10.0.12.0/24 > nmap.txt

Остались вопросы?

Я - Виталий Шелест, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

- DECT

- Linux

- Вспомогательный софт при работе с Asterisk

- Интеграция с CRM и другими системами

- Интеграция с другими АТС

- Использование Elastix

- Использование FreePBX

- Книга

- Мониторинг и траблшутинг

- Настройка Asterisk

- Настройка IP-телефонов

- Настройка VoIP-оборудования

- Новости и Статьи

- Подключение операторов связи

- Разработка под Asterisk

- Установка Asterisk

VoIP оборудование

ближайшие курсы

Новые статьи

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

База знаний

База знаний  IP-АТС

IP-АТС  Оборудование

Оборудование  О нас

О нас